实战分享:信息收集到getshell全过程

发布于2025-08-01 阅读(0)

发布于2025-08-01 阅读(0)

扫一扫,手机访问

前言

声明:本次测试仅供学习使用,请勿未经授权进行渗透测试,切勿用于其他用途!

本文是4月份活动的投稿文章,来自M78团队的伊电童姐姐,以下是M78团队的公众号。

Part.1 漏洞挖掘

一次简单的黑盒联动

大佬们请勿批评,大佬们请勿批评,大佬们请勿批评

日常挖掘EDU漏洞

发现了一个医学系统,需要完全打码,如下图所示:

首先尝试注入,但基本没有成功,这里就不截图了。

首先尝试注入,但基本没有成功,这里就不截图了。

然后尝试弱口令,但也无法通过验证。

尝试抓取响应包,查看内容,发现可能可以通过修改响应包绕过。

尝试抓取响应包,查看内容,发现可能可以通过修改响应包绕过。

将下图中的false改为true:

可以看到出现了一个未定义的错误。

可以看到出现了一个未定义的错误。

多出了一个管理桌面,继续点击进去。

多出了一个管理桌面,继续点击进去。

不出所料,页面转圈后又弹回主界面。

接下来尝试在fofa上搜索相同类型的网站。

接下来尝试在fofa上搜索相同类型的网站。

找到一个提供账号的同类型网站。

找到某职业学院,提供了一个专家账号。

找到某职业学院,提供了一个专家账号。

尝试抓取专家账号登录成功的POC。

感觉这种包有潜力。

发现该账号可以正常使用。

发现该账号可以正常使用。

进入专家后台。

进入专家后台。

尝试提交几十个低危漏洞以提升排名。

尝试提交几十个低危漏洞以提升排名。

结果可想而知,未通过,真是气人。

渗透到此结束。

渗透到此结束。

?????????????????????

搞错了,再来.mp3

审核人员告诉我,我没有管理权限。

那么,如果我能找到管理员的POC,是否可以利用该漏洞进入管理员桌面呢?

直接开始。

开始探索该系统。

我用专家的POC访问其他网站。

在另一个网站发现该系统会记录网站登录的日志。

尝试查找管理员的登录日志。

尝试查找管理员的登录日志。

发现了一个名为adminqfnu的用户登录记录。

这个用户名实在猜不出来,也不是该大学的拼音开头。

这个用户名实在猜不出来,也不是该大学的拼音开头。

有了用户名后尝试爆破密码。

弱口令依然无法验证,感觉无望了。

要不尝试用用户名作为密码试试?

要不尝试用用户名作为密码试试?

我直接尝试,结果成功登录了。

弱口令真是万岁。

这时候我继续抓取管理员的POC。

这时候我继续抓取管理员的POC。

发现已经可以通杀其他站点。

发现已经可以通杀其他站点。

进入桌面看看是否有后续鉴权。

进入桌面看看是否有后续鉴权。

发现可以直接进入管理员后台,这里又可以混一波中危漏洞。

继续深入测试。

继续深入测试。

找到头像管理处。

尝试文件上传。

正常测试功能,发现功能点可以使用。

尝试绕过前端验证。

尝试绕过前端验证。

抓包修改后缀。

直接失败,看来不行。

jsp被限制了,其他脚本文件可以正常上传,这里不截图了。

jsp被限制了,其他脚本文件可以正常上传,这里不截图了。

尝试绕过上传。

通过大小写不敏感判断出该系统为windows。

尝试利用windows特性。

尝试利用windows特性。

添加空格后上传试试。

没想到这么快就上传成功了。

没想到这么快就上传成功了。

访问地址看看。

访问地址看看。

冰蝎马上起飞了。

获得system权限。

获得system权限。

感觉良好,人已芜湖。

快乐又回来了。

快乐又回来了。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- 抖音爆款视频灵感哪里找?如何制作爆款短视频

- 在如今这个短视频时代,抖音已经成为了一个热门的社交平台,吸引了大量用户。很多人都在抖音上找到了自己的粉丝,甚至有些人通过抖音实现了财务自由。如何制作出爆款视频,成为了许多人关心的问题。下面,就让我来为大家揭秘爆款视频制作秘籍,让你在抖音上也能成为网红!

- 16小时前 17:43 0

-

正版软件

正版软件

- 抖音爆款视频背后的故事?抖音怎么拍视频好看

- 在信息爆炸的今天,抖音已经成为我们生活中不可或缺的一部分。每天,数以亿计的用户在抖音上刷视频、发布作品,其中,抖音爆款视频更是引发了无数人的关注。抖音爆款视频背后的故事究竟是什么呢?今天,我们就来揭秘抖音流量密码,一起探索抖音爆款视频背后的那些事儿。

- 16小时前 17:32 0

-

正版软件

正版软件

- 抖音小店流量提升工具有哪些?抖音电商爆款打造教程

- 第三方辅助引流工具,如流量助手等。这类工具主要基于众包逻辑,通过真实的移动端用户模拟自然浏览行为,来提升店铺的基础数据。

- 16小时前 17:19 0

-

正版软件

正版软件

- 抖音店铺流量少怎么办?抖音小店流量提升技巧

- 当发现抖音店铺流量少时,商家首先要做的不是盲目投钱,而是进行深度的“体检诊断”。

- 17小时前 17:07 0

-

正版软件

正版软件

- 百家号视频要求多少分钟?百家号发视频时长有限制吗

- 在如今这个短视频盛行的时代,百家号作为一款备受欢迎的内容创作平台,吸引了大量创作者入驻。许多创作者在制作视频时,对于百家号视频时长要求存在诸多疑问。今天,就让我来为大家揭秘百家号视频时长要求,让你制作出更符合平台规则、更能吸引观众的视频。

- 17小时前 16:56 0

最新发布

-

1

1

- B站免费入口官网-B站在线观看永久畅享

- 215天前

-

2

2

- 高德地图是哪个国家开发的?

- 271天前

-

3

3

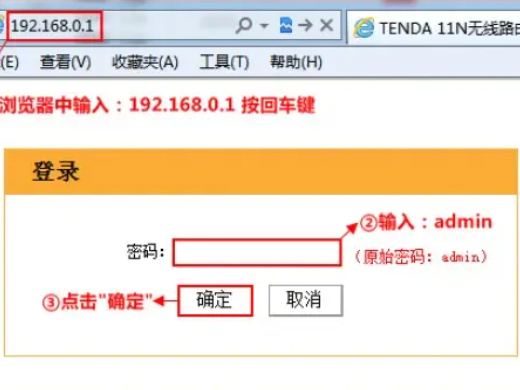

- 如何找到192.168.0.1登录入口

- 325天前

-

4

4

- 拷贝漫画最新官网入口2025

- 104天前

-

5

5

- yy漫画下拉式免费阅读官网入口

- 194天前

-

6

6

- 51漫画高清入口及最新章节更新

- 64天前

-

7

7

- 2020美团外卖账单报告入口详解

- 213天前

-

8

8

- 抖音去了外地ip多久会变?ip地址怎么变位置?

- 232天前

-

9

9

- 动漫共和国官网入口在线看

- 196天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00