神兵利器:APT-Hunter日志分析工具解析

发布于2025-08-27 阅读(0)

发布于2025-08-27 阅读(0)

扫一扫,手机访问

APT-Hunter 是一款专为 Windows 事件日志设计的威胁猎杀工具,由紫色团队思想提供,旨在检测隐藏在海量 Windows 事件日志中的高级持续威胁(APT)活动,减少发现可疑活动的时间,无需复杂的解决方案来解析和检测 Windows 事件日志中的攻击,如 SIEM 解决方案和日志收集器。

APT-Hunter 是一款专为 Windows 事件日志设计的威胁猎杀工具,由紫色团队思想提供,旨在检测隐藏在海量 Windows 事件日志中的高级持续威胁(APT)活动,减少发现可疑活动的时间,无需复杂的解决方案来解析和检测 Windows 事件日志中的攻击,如 SIEM 解决方案和日志收集器。

许多分析师忽视了 Windows 事件日志,或不知道在哪里搜索可疑活动,他们大多不知道在什么事件日志收集的情况下,攻击者会留下痕迹。作为在 SOC 环境中工作的安全专家,我们为客户提供威胁狩猎、事件响应和取证调查。通常情况下,客户没有 SIEM 或日志收集器的解决方案,这使得收集 Windows 事件日志、上传到 SIEM 解决方案、解析数据、开始搜索以发现任何妥协迹象变得非常困难。使用搜索时,您必须记住它们,以免错过任何东西;如果没有许可证,您需要自己享受从 evtx 文件中提取 CSV,并开始在数百万事件中寻找线索。此外,如果你在网上搜索,鲜有开源工具来分析 Windows 事件日志,许多分析师变得懒惰,只依靠其他取证来源来发现系统妥协。

APT-Hunter 有两个部分共同工作,帮助用户快速获得所需的数据。该工具用于加速 Windows 日志分析,但永远不会取代深度日志分析。

收集日志:用户可以手动收集 CSV 和 EVTX 格式的日志,或者使用本文后面讨论的 PowerShell 脚本来自动提取所需的日志。分析 CSV 日志:APT-Hunter 使用内置库(csv)来解析 CSV 日志文件,然后使用正则表达式为 APT-Hunter 中使用的每个事件提取字段。分析 EVTX 日志:APT-Hunter 使用外部库(evtx)来解析 EVTX 日志文件,然后使用正则表达式为 APT-Hunter 中使用的每个事件提取字段,用户可以使用提取的字段来创建他们的用例。分析的日志包括:Sysmon、Security、System、Powershell、Powershell_Operational、ScheduledTask、WinRM、TerminalServices、Windows_Defender。如何使用:要做的第一件事是收集日志(如果没有收集日志),使用 PowerShell 日志收集器可以轻松地自动收集所需的日志,您只需以管理员身份运行 PowerShell 脚本即可。

代码语言:javascript代码运行次数:0运行复制```javascript 要以 EVTX 格式收集日志,请使用:windows-log-collector-full-v3-EVTX.ps1 要收集 CSV 格式的日志,请使用:windows-log-collector-full-v3-CSV.ps1

APT-Hunter 使用 Python3 构建,因此要使用该工具,您需要安装所需的库。

代码语言:javascript代码运行次数:0<svg fill="none" height="16" viewbox="0 0 16 16" width="16" xmlns="http://www.w3.org/2000/svg"><path d="M6.66666 10.9999L10.6667 7.99992L6.66666 4.99992V10.9999ZM7.99999 1.33325C4.31999 1.33325 1.33333 4.31992 1.33333 7.99992C1.33333 11.6799 4.31999 14.6666 7.99999 14.6666C11.68 14.6666 14.6667 11.6799 14.6667 7.99992C14.6667 4.31992 11.68 1.33325 7.99999 1.33325ZM7.99999 13.3333C5.05999 13.3333 2.66666 10.9399 2.66666 7.99992C2.66666 5.05992 5.05999 2.66659 7.99999 2.66659C10.94 2.66659 13.3333 5.05992 13.3333 7.99992C13.3333 10.9399 10.94 13.3333 7.99999 13.3333Z" fill="currentcolor"></path></svg>运行<svg fill="none" height="16" viewbox="0 0 16 16" width="16" xmlns="http://www.w3.org/2000/svg"><path clip-rule="evenodd" d="M4.5 15.5V3.5H14.5V15.5H4.5ZM12.5 5.5H6.5V13.5H12.5V5.5ZM9.5 2.5H3.5V12.5H1.5V0.5H11.5V2.5H9.5Z" fill="currentcolor" fill-rule="evenodd"></path></svg>复制javascript python3 -m pip install -r Requirements.txt </code></pre><p>APT-Hunter 易于使用,您只需使用参数 -h 即可打印帮助以查看所需的选项。</p><p>-p:</p><p>提供包含使用 PowerShell 日志收集器提取的目录的路径(Windows-log-collector-full-v3-CSV.ps1,Windows-log-collector-full-v3-EVTX.ps1)。</p><p>-o:</p><p>将在生成的输出表中使用的项目的名称。</p><p>-t:</p><p>日志类型(如果是 CSV 或 EVTX)。</p><p>剩余的参数,如果您想分析单一类型的日志。</p><p>示例:</p><p>代码语言:javascript代码运行次数:0<svg fill="none" height="16" viewbox="0 0 16 16" width="16" xmlns="http://www.w3.org/2000/svg"><path d="M6.66666 10.9999L10.6667 7.99992L6.66666 4.99992V10.9999ZM7.99999 1.33325C4.31999 1.33325 1.33333 4.31992 1.33333 7.99992C1.33333 11.6799 4.31999 14.6666 7.99999 14.6666C11.68 14.6666 14.6667 11.6799 14.6667 7.99992C14.6667 4.31992 11.68 1.33325 7.99999 1.33325ZM7.99999 13.3333C5.05999 13.3333 2.66666 10.9399 2.66666 7.99992C2.66666 5.05992 5.05999 2.66659 7.99999 2.66659C10.94 2.66659 13.3333 5.05992 13.3333 7.99992C13.3333 10.9399 10.94 13.3333 7.99999 13.3333Z" fill="currentcolor"></path></svg>运行<svg fill="none" height="16" viewbox="0 0 16 16" width="16" xmlns="http://www.w3.org/2000/svg"><path clip-rule="evenodd" d="M4.5 15.5V3.5H14.5V15.5H4.5ZM12.5 5.5H6.5V13.5H12.5V5.5ZM9.5 2.5H3.5V12.5H1.5V0.5H11.5V2.5H9.5Z" fill="currentcolor" fill-rule="evenodd"></path></svg>复制javascript

python3 APT-Hunter.py -t evtx -p /opt/wineventlogs/ -o Project1

python3 APT-Hunter.py -t csv -p /opt/wineventlogs/ -o Project1

python3 APT-Hunter.py -t evtx --security evtx/security.evtx -o Project2

结果将分两页显示:代码语言:javascript代码运行次数:0<svg fill="none" height="16" viewbox="0 0 16 16" width="16" xmlns="http://www.w3.org/2000/svg"><path d="M6.66666 10.9999L10.6667 7.99992L6.66666 4.99992V10.9999ZM7.99999 1.33325C4.31999 1.33325 1.33333 4.31992 1.33333 7.99992C1.33333 11.6799 4.31999 14.6666 7.99999 14.6666C11.68 14.6666 14.6667 11.6799 14.6667 7.99992C14.6667 4.31992 11.68 1.33325 7.99999 1.33325ZM7.99999 13.3333C5.05999 13.3333 2.66666 10.9399 2.66666 7.99992C2.66666 5.05992 5.05999 2.66659 7.99999 2.66659C10.94 2.66659 13.3333 5.05992 13.3333 7.99992C13.3333 10.9399 10.94 13.3333 7.99999 13.3333Z" fill="currentcolor"></path></svg>运行<svg fill="none" height="16" viewbox="0 0 16 16" width="16" xmlns="http://www.w3.org/2000/svg"><path clip-rule="evenodd" d="M4.5 15.5V3.5H14.5V15.5H4.5ZM12.5 5.5H6.5V13.5H12.5V5.5ZM9.5 2.5H3.5V12.5H1.5V0.5H11.5V2.5H9.5Z" fill="currentcolor" fill-rule="evenodd"></path></svg>复制```javascript

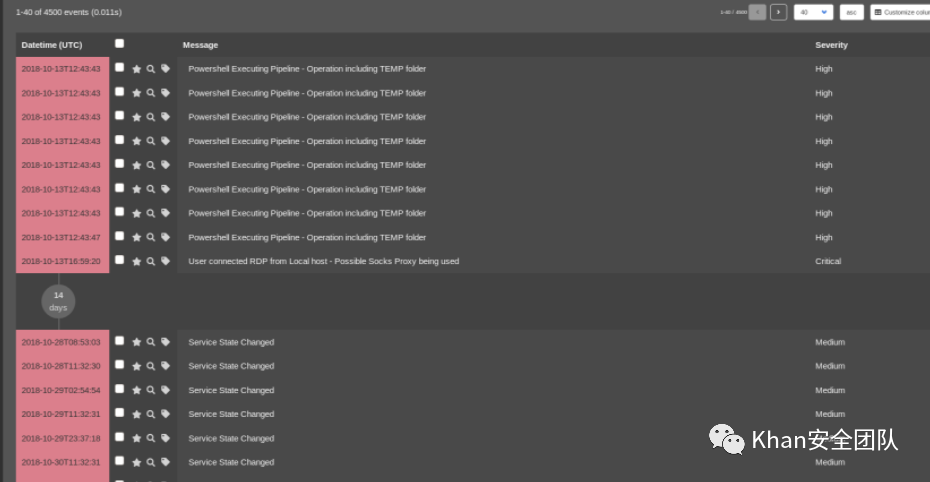

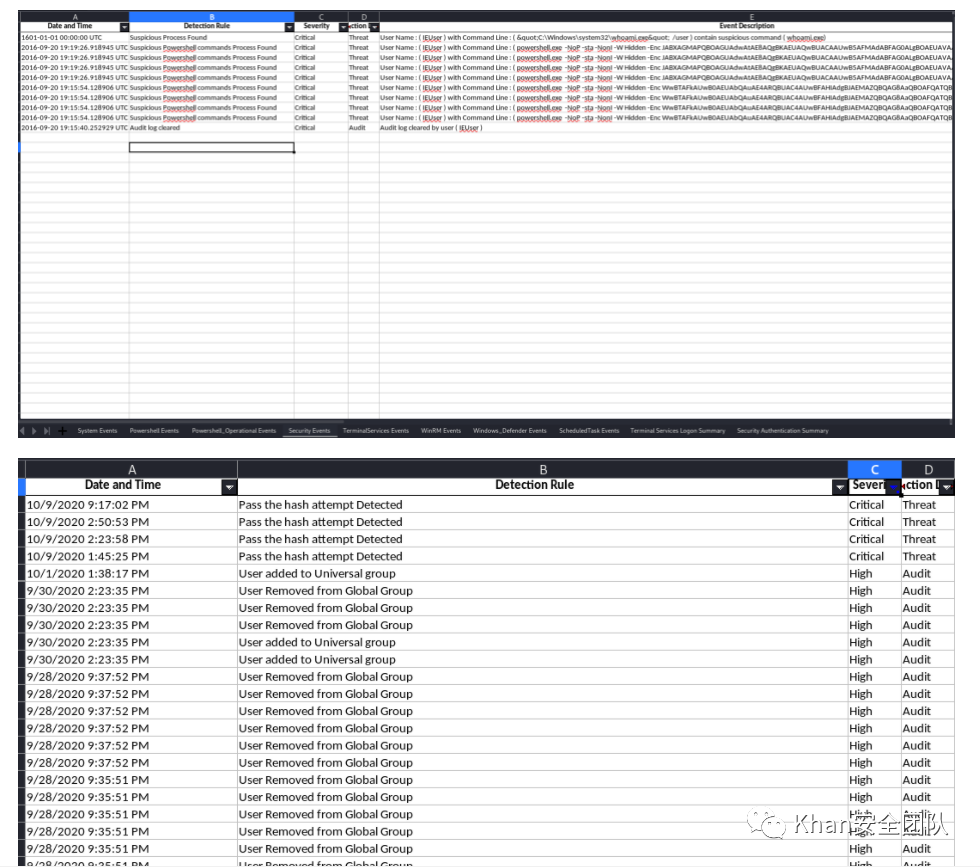

Project1_Report.xlsx:此 Excel 工作表将包括从提供给 APT-Hunter 的每个 Windows 日志中检测到的所有事件。

Project1_TimeSketch.csv:您可以将此 CSV 文件上传到 TimeSketch,以便进行时间轴分析,以帮助您了解攻击的全貌。

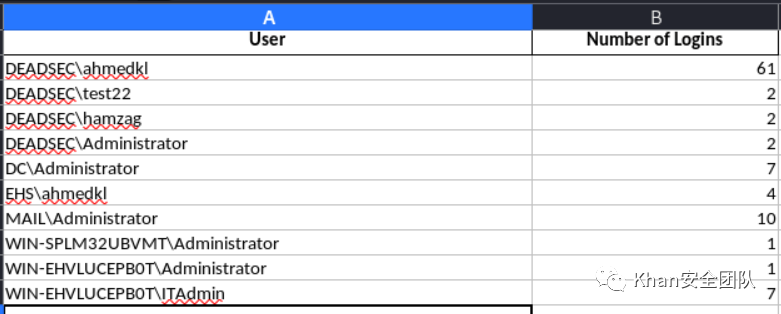

终端服务的统计信息,以使用户可以交互访问或使用 RDP 访问服务器 GUI 终端。

终端服务的统计信息,以使用户可以交互访问或使用 RDP 访问服务器 GUI 终端。

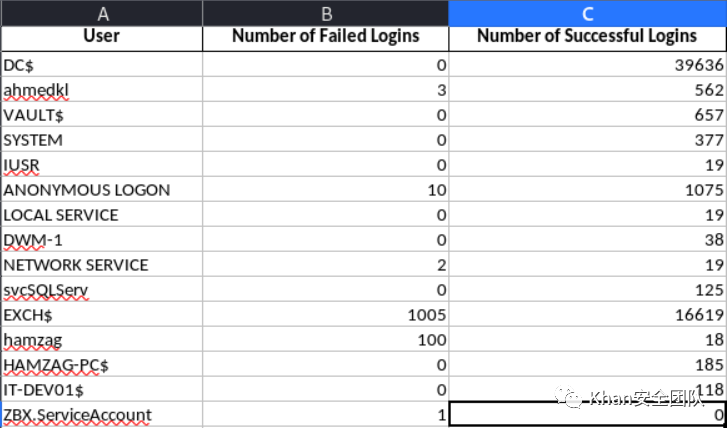

成功/失败身份验证的统计信息,以便获得身份验证摘要,以帮助您检测异常或不应该登录设备的用户。

成功/失败身份验证的统计信息,以便获得身份验证摘要,以帮助您检测异常或不应该登录设备的用户。

APT-Hunter 检测到的事件[T1086]使用 Sysmon 日志检测带有可疑参数的 PowerShell[T1543]检测操作 Windows 服务的 Sc.exe[T1059]检测 Wscript 或 Cscript 运行脚本[T1218.005]检测到系统中正在运行的 Mshta[T1053]检测计划任务操作[T1047]使用 WMI 远程运行命令[T1082]系统信息发现[T1117]使用 Regsvr32 绕过应用程序白名单禁止进程连接到互联网检测系统中正在运行的 PsExec 检测到禁止连接到互联网的进程检测 Exchange Web 服务利用,例如(CVE-2020-0688)使用安全日志检测密码喷雾攻击使用安全日志检测通过哈希攻击使用安全日志检测可疑的枚举用户或组的尝试使用 PowerShell 操作日志检测 PowerShell 操作(包括 TEMP 文件夹)使用 PowerShell 操作日志使用多个事件 ID 检测可疑的 PowerShell 命令使用 PowerShell 日志使用多个事件 ID 检测可疑的 PowerShell 命令使用终端服务日志从袜子代理检测连接的 RDP 使用终端服务日志从公共 IP 检测连接的 RDP 从计算机 PowerShell 远程处理中使用 WinRM 启动检测连接使用 WinRM 启动连接以对 PowerShell 远程计算机进行检测使用安全日志使用 Net 命令检测用户创建使用安全日志检测在可疑位置运行的进程使用安全日志使用令牌提升检测特权提升使用安全日志检测可运行的可执行文件使用安全日志检测可疑的 PowerShell 命令使用安全日志检测通过管理界面创建的用户使用安全日志检测 Windows 关闭事件使用安全日志检测添加到本地组的用户使用安全日志检测用户添加到全局组的用户使用安全日志检测用户添加的用户到通用组使用安全日志检测从全局组中删除的用户使用安全日志检测从通用组中删除的用户使用安全日志检测从本地组中删除的用户使用安全日志检测从全局组中删除的用户检测使用安全日志删除的用户帐户检测到的审计日志已清除。使用安全日志检测系统审核策略更改使用安全日志检测计划的任务创建使用安全日志检测计划的任务删除使用安全日志检测计划的任务更新使用安全日志检测启用的计划任务使用安全日志检测禁用的计划任务检测 Windows Defender 使用 Windows Defender 日志对恶意软件采取了措施检测 Windows Defender 无法使用 Windows Defender 日志对恶意软件采取措施使用 Windows Defender 日志检测 Windows Defender 发现的恶意软件使用 Windows Defender 日志检测 Windows Defender 删除的恶意软件历史记录检测 Windows Defender 检测到可疑行为使用 Windows Defender 日志的恶意软件使用 Windows Defender 日志检测禁用的 Windows Defender 实时保护使用 Windows Defender 日志检测 Windows Defender 实时保护配置已更改使用 Windows Defender 日志禁用检测 Windows Defender 扫描的恶意软件检测使用计划任务日志注册的计划任务检测使用计划任务日志更新的计划任务检测使用计划任务日志删除的计划任务检测使用系统日志清除的系统日志使用系统日志检测 TEMP 文件夹中安装有可执行文件的服务使用系统日志检测系统中安装的服务使用系统日志检测服务启动类型已更改使用系统日志检测服务状态已更改

APT-Hunter 检测到的事件[T1086]使用 Sysmon 日志检测带有可疑参数的 PowerShell[T1543]检测操作 Windows 服务的 Sc.exe[T1059]检测 Wscript 或 Cscript 运行脚本[T1218.005]检测到系统中正在运行的 Mshta[T1053]检测计划任务操作[T1047]使用 WMI 远程运行命令[T1082]系统信息发现[T1117]使用 Regsvr32 绕过应用程序白名单禁止进程连接到互联网检测系统中正在运行的 PsExec 检测到禁止连接到互联网的进程检测 Exchange Web 服务利用,例如(CVE-2020-0688)使用安全日志检测密码喷雾攻击使用安全日志检测通过哈希攻击使用安全日志检测可疑的枚举用户或组的尝试使用 PowerShell 操作日志检测 PowerShell 操作(包括 TEMP 文件夹)使用 PowerShell 操作日志使用多个事件 ID 检测可疑的 PowerShell 命令使用 PowerShell 日志使用多个事件 ID 检测可疑的 PowerShell 命令使用终端服务日志从袜子代理检测连接的 RDP 使用终端服务日志从公共 IP 检测连接的 RDP 从计算机 PowerShell 远程处理中使用 WinRM 启动检测连接使用 WinRM 启动连接以对 PowerShell 远程计算机进行检测使用安全日志使用 Net 命令检测用户创建使用安全日志检测在可疑位置运行的进程使用安全日志使用令牌提升检测特权提升使用安全日志检测可运行的可执行文件使用安全日志检测可疑的 PowerShell 命令使用安全日志检测通过管理界面创建的用户使用安全日志检测 Windows 关闭事件使用安全日志检测添加到本地组的用户使用安全日志检测用户添加到全局组的用户使用安全日志检测用户添加的用户到通用组使用安全日志检测从全局组中删除的用户使用安全日志检测从通用组中删除的用户使用安全日志检测从本地组中删除的用户使用安全日志检测从全局组中删除的用户检测使用安全日志删除的用户帐户检测到的审计日志已清除。使用安全日志检测系统审核策略更改使用安全日志检测计划的任务创建使用安全日志检测计划的任务删除使用安全日志检测计划的任务更新使用安全日志检测启用的计划任务使用安全日志检测禁用的计划任务检测 Windows Defender 使用 Windows Defender 日志对恶意软件采取了措施检测 Windows Defender 无法使用 Windows Defender 日志对恶意软件采取措施使用 Windows Defender 日志检测 Windows Defender 发现的恶意软件使用 Windows Defender 日志检测 Windows Defender 删除的恶意软件历史记录检测 Windows Defender 检测到可疑行为使用 Windows Defender 日志的恶意软件使用 Windows Defender 日志检测禁用的 Windows Defender 实时保护使用 Windows Defender 日志检测 Windows Defender 实时保护配置已更改使用 Windows Defender 日志禁用检测 Windows Defender 扫描的恶意软件检测使用计划任务日志注册的计划任务检测使用计划任务日志更新的计划任务检测使用计划任务日志删除的计划任务检测使用系统日志清除的系统日志使用系统日志检测 TEMP 文件夹中安装有可执行文件的服务使用系统日志检测系统中安装的服务使用系统日志检测服务启动类型已更改使用系统日志检测服务状态已更改

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- 小红书注册教程 新用户快速上手指南

- 需完成下载安装、选择注册方式、实名校验与资料初始化、设置个人主页四步流程。具体包括:AppStore下载官方应用;选手机号/微信/QQ/微博注册;填生日、选≥4兴趣标签;上传合规头像、设2–20字符昵称。

- 12分钟前 小红书 账号注册 0

-

正版软件

正版软件

- Faceu激萌换背景方法详解

- Faceu激萌可通过四种方式更换照片背景:一、使用背景贴纸覆盖原图;二、相册导入后叠加背景类贴纸并置底;三、用漫画脸功能选择带场景模板自动生成新背景;四、关闭水印确保背景纯净。

- 20分钟前 Faceu激萌 0

-

正版软件

正版软件

- Win11安装WSL2详细教程

- 首先执行wsl--install命令启用功能并安装Ubuntu,或通过Windows功能手动开启“适用于Linux的Windows子系统”和“虚拟机平台”,重启后设置WSL2为默认版本,并从MicrosoftStore安装所需Linux发行版。

- 28分钟前 0

-

正版软件

正版软件

- 笔趣阁精品书屋首页及小说阅读指南

- 笔趣阁精品书屋官网首页地址是https://www.biqugewx.cc,平台按题材细分十余类小说、启用智能分段渲染、支持阅读进度云同步、提供多层级书架管理,并具备批注区、共读时段、语义搜索、冷门佳作榜等社区功能。

- 36分钟前 笔趣阁精品书屋 0

-

正版软件

正版软件

- 抖音极速版金币减少怎么解决

- 抖音极速版金币减少主因是平台机制调整、达日收益上限、风控限频或缓存异常;解决方法包括卸载重装(用抖极码)、召回沉睡用户、完成游戏广告、清缓存及规范互动行为。

- 40分钟前 0

最新发布

-

1

1

- B站免费入口官网-B站在线观看永久畅享

- 230天前

-

2

2

- 高德地图是哪个国家开发的?

- 286天前

-

3

3

- 51漫画高清入口及最新章节更新

- 79天前

-

4

4

- 拷贝漫画最新官网入口2025

- 119天前

-

5

5

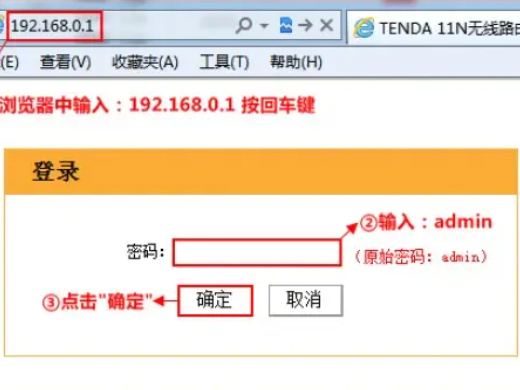

- 如何找到192.168.0.1登录入口

- 340天前

-

6

6

- yy漫画下拉式免费阅读官网入口

- 209天前

-

7

7

- 动漫共和国官网入口在线看

- 211天前

-

8

8

- 2020美团外卖账单报告入口详解

- 228天前

-

9

9

- 抖音去了外地ip多久会变?ip地址怎么变位置?

- 247天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00