FTP扫描工具推荐及功能解析

发布于2025-09-15 阅读(0)

发布于2025-09-15 阅读(0)

扫一扫,手机访问

FTP扫描工具有哪些核心功能?它们能帮助我们发现FTP服务的多种安全隐患。1.服务识别与版本探测:识别FTP服务器软件类型及版本号,关联已知漏洞;2.匿名登录检测:检查是否允许匿名访问,防止未授权数据上传或下载;3.弱密码与默认凭证破解:通过字典攻击和暴力破解测试认证强度;4.可写目录与配置错误识别:检测非预期目录的写入权限,防止恶意文件上传;5.已知漏洞检测:利用脚本检测特定漏洞(如vsftpd后门);6.Banner抓取与信息泄露:获取服务器欢迎信息,识别潜在信息泄露风险。这些功能帮助系统性发现配置缺陷和漏洞,提升FTP服务安全性。

当谈到FTP扫描软件,我们实际上是在讨论一套方法和工具,它们能帮助我们发现网络中的FTP服务,并进一步探查其安全配置和潜在漏洞。我个人会首推Nmap,因为它不仅仅是一个端口扫描器,更是一个强大的服务识别和脚本引擎,可以深度挖掘FTP服务的各种细节。而对于更侧重于认证层面安全审计的场景,Hydra则是不二之选,它能有效地测试弱密码和默认凭证。这些工具的核心价值在于,它们能帮助我们从攻击者的视角审视自己的FTP服务,从而在问题被恶意利用之前发现并修复。

解决方案

要有效地进行FTP安全评估,通常会组合使用以下工具:

Nmap: 作为网络发现和安全审计的瑞士军刀,Nmap通过其强大的脚本引擎(NSE)提供了丰富的FTP扫描功能。它能够识别FTP服务版本、检测匿名登录、发现可写目录、甚至探测一些已知的FTP服务漏洞。例如,使用 nmap -p 21 --script=ftp-anon,ftp-brute,ftp-enum,ftp-vsftpd-backdoor <目标IP> 这样的命令,就能一次性完成多项检查。ftp-anon 脚本会尝试匿名登录,看看是否允许;ftp-brute 则可以配合字典进行暴力破解;ftp-enum 尝试列出文件和目录;ftp-vsftpd-backdoor 则是针对特定漏洞的检测。在我看来,Nmap的强大之处在于其可扩展性,几乎所有你能想到的FTP安全检查,Nmap的脚本库里都可能有现成的方案,或者你可以自己编写。

Hydra: 如果你的重点是测试FTP服务的认证强度,Hydra是专门为此而生的。它是一个非常高效的在线密码破解工具,支持多种协议,FTP是其中之一。你可以用它来对FTP用户进行字典攻击或暴力破解,测试是否存在弱密码或默认凭证。比如,hydra -L users.txt -P passwords.txt ftp://<目标IP> 可以用用户列表和密码列表来尝试登录。我用Hydra的时候,通常会先通过Nmap或其他方式收集到一些可能的用户名,再结合常见的弱密码字典,这样效率会高很多。

Metasploit Framework: 虽然不如前两者直接用于“扫描”,但Metasploit包含了许多用于FTP服务渗透测试的模块,例如 auxiliary/scanner/ftp/ftp_login 可以进行登录尝试,exploit/unix/ftp/vsftpd_234_backdoor 等则针对特定漏洞进行利用。它更多是用于验证发现的漏洞是否可被利用,而不仅仅是发现。

Wireshark: 虽然不是扫描工具,但在FTP安全审计中,Wireshark是不可或缺的。FTP协议默认是明文传输的,这意味着用户名、密码和数据在网络中是“裸奔”的。通过Wireshark捕获FTP流量,你就能直观地看到这些敏感信息是如何被传输的,这对于理解FTP的固有风险非常有帮助。我经常在测试完成后,用Wireshark抓包验证一下,看看FTP客户端和服务器之间的通信是不是真的那么“透明”。

为什么我们还需要关注FTP的安全?它不是个老掉牙的协议了吗?

你可能会觉得,都什么年代了,谁还在用FTP?我承认,在很多新项目中,SFTP、FTPS或者基于HTTP的文件传输服务(如WebDAV、云存储API)已经取代了传统的FTP。但现实情况是,大量的历史系统、遗留应用,甚至是某些物联网设备,仍然在使用FTP进行文件传输。这些“老旧”的服务往往因为缺乏关注,成为企业网络中被遗忘的角落,也因此成了攻击者最容易突破的入口。

在我看来,忽略FTP的安全性,就像是家里门窗都换了智能锁,却把后院的小门敞开着。FTP的默认配置常常存在一些“坑”,比如允许匿名访问、使用弱密码或默认密码、未限制用户目录、以及最致命的——明文传输。一旦攻击者通过FTP进入,他们不仅可能窃取敏感数据,还可能利用FTP服务器作为跳板,进一步渗透到内网的其他系统。所以,定期对FTP服务进行安全扫描和审计,不是为了追赶潮流,而是为了修补那些可能被忽视的、真正存在的安全漏洞。这是一种务实的风险管理。

FTP扫描工具有哪些核心功能?它们能帮我们发现什么?

FTP扫描工具的功能远不止是找到一个开放的21端口那么简单。它们的核心价值在于提供一种“攻击者视角”的洞察力,帮助我们发现FTP服务可能存在的多种安全隐患。

- 服务识别与版本探测: 这是基础。工具会尝试识别FTP服务器软件的类型(例如vsftpd、Pure-FTPd、FileZilla Server等)及其精确的版本号。这至关重要,因为许多已知的漏洞都与特定的软件版本相关。

- 匿名登录检测: 这是FTP服务最常见的配置错误之一。如果FTP服务器允许匿名用户登录并访问文件,那么任何人都可能无需凭证就能上传或下载数据。扫描工具会尝试以“anonymous”用户身份登录,并报告结果。

- 弱密码与默认凭证破解: 这是扫描工具的“重头戏”。通过字典攻击和暴力破解,工具会尝试使用常见的弱密码、默认密码或从泄露数据中获取的凭证来登录。很多管理员会图省事设置“admin/admin”、“test/test”这类弱密码,或者忘记修改厂商提供的默认密码,这都是巨大的安全隐患。

- 可写目录与配置错误识别: 某些FTP服务器可能配置不当,允许匿名用户或低权限用户在非预期目录(如根目录或系统目录)上传文件。攻击者可能利用这一点上传恶意程序或网页后门。扫描工具会尝试在不同目录进行写入操作来检测。

- 已知漏洞检测: 针对特定FTP服务器软件版本中已公开的漏洞(CVE),扫描工具会利用对应的脚本或模块进行检测。例如,vsftpd 2.3.4的后门漏洞,ProFTPD的mod_copy漏洞等。这些漏洞一旦被发现并利用,可能导致远程代码执行,服务器直接沦陷。

- Banner抓取与信息泄露: 工具会捕获FTP服务器的欢迎横幅信息(banner),其中可能包含服务器版本、操作系统信息等,这些信息有时会被攻击者用于后续的针对性攻击。

总的来说,这些功能构成了FTP安全审计的基石,它们能帮助我们系统性地发现那些看似不起眼,实则可能致命的配置缺陷和漏洞。

在实际安全审计中,我们应该如何有效地利用这些FTP扫描工具?

仅仅知道有哪些工具还不够,关键在于如何将它们组合起来,形成一套有效的审计流程。我通常会遵循以下几个步骤,并加入一些个人经验:

- 情报收集与目标确认: 在任何扫描之前,明确你的目标范围至关重要。是审计整个网络中的所有FTP服务?还是针对某个特定的FTP服务器进行深度评估?我通常会先用Nmap对整个目标网络进行一次全面的端口扫描(

nmap -p 21 <目标网段>),快速识别所有开放21端口的主机。 - 初步探测与信息丰富: 拿到开放21端口的列表后,我会立即用Nmap的FTP脚本进行初步探测。

nmap -sV -p 21 --script="ftp-*" <目标IP>。-sV是为了获取更详细的服务版本信息,这对我后续判断哪些漏洞可能适用很有帮助。ftp-*则会运行所有与FTP相关的Nmap脚本,一次性获取匿名登录、可写目录等信息。 - 凭证测试与暴力破解(如果适用): 如果初步探测没有发现明显的配置错误(比如匿名登录),那么下一步就是进行凭证测试。我会准备一份常用的弱密码字典,结合Nmap的

ftp-brute脚本或者直接使用Hydra进行暴力破解。这里有个小技巧:如果能从其他渠道(如OSINT)获取到目标组织的一些员工姓名、常用密码模式,可以自定义一个更具针对性的字典,效果往往比通用字典要好。 - 漏洞验证与手动确认: 扫描工具给出的结果,尤其是关于漏洞的报告,不应直接采信。Nmap的脚本可能会误报,或者报告的是一个低危漏洞。我通常会根据扫描结果,手动尝试验证关键漏洞。比如,如果Nmap报告允许匿名登录,我会在命令行用

ftp <IP>然后输入anonymous进行登录验证。如果报告某个版本有已知漏洞,我会查阅该漏洞的详细信息,并尝试用Metasploit或其他POC(Proof of Concept)代码进行验证。 - 结果分析与风险评估: 这一步至关重要,也是最考验经验的地方。不要仅仅看工具输出了什么,更要理解这些输出意味着什么。一个允许匿名上传的FTP服务器,其风险等级远高于一个仅仅是版本过时的FTP服务器。结合业务场景,评估每个发现的潜在影响。例如,如果一个对外提供服务的FTP服务器允许匿名上传,且上传的目录是Web服务器的根目录,那这几乎就是个灾难。

- 生成报告与提出修复建议: 最终,将所有发现、风险评估和修复建议整理成一份清晰的报告。修复建议应具体可行,例如:禁用匿名访问、强制使用强密码、启用FTPS/SFTP加密传输、限制用户访问目录、及时更新FTP服务器软件到最新版本、关闭不必要的服务等。我个人建议,对于敏感数据传输,FTP应该被SFTP或FTPS彻底取代。

整个过程强调的是一个迭代和验证的循环,工具是手段,理解和分析才是核心。而且,请务必记住,所有这些扫描和测试活动,都必须在获得明确授权的前提下进行,否则将触犯法律。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

上一篇:分期乐如何一次性还款方法

下一篇:纸嫁衣8预约攻略及奖励详解

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- 治愈兔技能与获取方式详解

- 拥有独特天赋“仁心”的治愈兔,在萌化状态下可清除己方全体所受的负面状态,并有效防止后续异常状态侵扰。在基础技能方面,火苗不仅能对敌人造成直接的物理打击,还能为自己积累1点能量,为接下来的技能释放做好准备;拍击则通过魔力凝聚,施加显著的魔法伤害;防御技能会瞬间在身体周围生成一层柔和的红色护盾,最高可减免80%incoming伤害;猛烈撞击带来强力的近身冲击,打出可观的物理输出;碰爪也不容小觑,攻击后还可追加一次额外的物理创伤,提升连击压制力。随着战斗进程推进,更多高阶技能逐步解锁。音波弹释放出震荡能量,造

- 6小时前 16:33 洛克王国:世界 0

-

正版软件

正版软件

- 抖音爆款视频灵感哪里找?如何制作爆款短视频

- 在如今这个短视频时代,抖音已经成为了一个热门的社交平台,吸引了大量用户。很多人都在抖音上找到了自己的粉丝,甚至有些人通过抖音实现了财务自由。如何制作出爆款视频,成为了许多人关心的问题。下面,就让我来为大家揭秘爆款视频制作秘籍,让你在抖音上也能成为网红!

- 昨天 03-22 17:43 0

-

正版软件

正版软件

- 抖音爆款视频背后的故事?抖音怎么拍视频好看

- 在信息爆炸的今天,抖音已经成为我们生活中不可或缺的一部分。每天,数以亿计的用户在抖音上刷视频、发布作品,其中,抖音爆款视频更是引发了无数人的关注。抖音爆款视频背后的故事究竟是什么呢?今天,我们就来揭秘抖音流量密码,一起探索抖音爆款视频背后的那些事儿。

- 昨天 03-22 17:32 0

-

正版软件

正版软件

- 抖音小店流量提升工具有哪些?抖音电商爆款打造教程

- 第三方辅助引流工具,如流量助手等。这类工具主要基于众包逻辑,通过真实的移动端用户模拟自然浏览行为,来提升店铺的基础数据。

- 昨天 03-22 17:19 0

-

正版软件

正版软件

- 抖音店铺流量少怎么办?抖音小店流量提升技巧

- 当发现抖音店铺流量少时,商家首先要做的不是盲目投钱,而是进行深度的“体检诊断”。

- 昨天 03-22 17:07 0

最新发布

-

1

1

- B站免费入口官网-B站在线观看永久畅享

- 215天前

-

2

2

- 高德地图是哪个国家开发的?

- 272天前

-

3

3

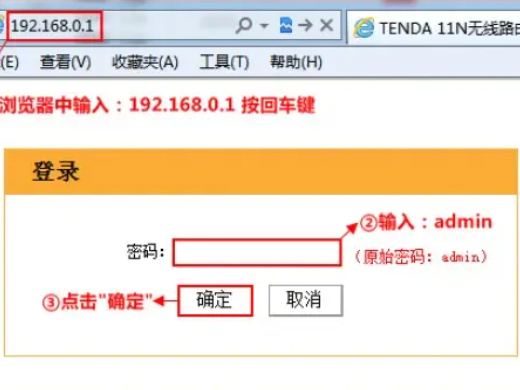

- 如何找到192.168.0.1登录入口

- 325天前

-

4

4

- 拷贝漫画最新官网入口2025

- 105天前

-

5

5

- yy漫画下拉式免费阅读官网入口

- 195天前

-

6

6

- 51漫画高清入口及最新章节更新

- 64天前

-

7

7

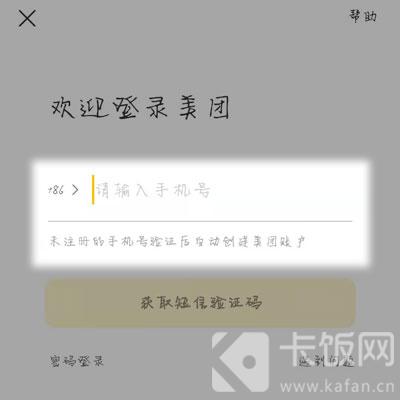

- 2020美团外卖账单报告入口详解

- 213天前

-

8

8

- 抖音去了外地ip多久会变?ip地址怎么变位置?

- 232天前

-

9

9

- 动漫共和国官网入口在线看

- 196天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00