CVE-2019-1388 Windows UAC提权分析

发布于2025-12-14 阅读(0)

发布于2025-12-14 阅读(0)

扫一扫,手机访问

漏洞简介

该漏洞存在于Windows的UAC(用户帐户控制)机制中。

在默认设置下,Windows会在一个独立的桌面环境中显示所有的UAC提示,称为Secure Desktop。

这些提示由名为consent.exe的可执行文件生成,该文件以NT AUTHORITY\SYSTEM权限运行,具有系统级的完整性。

由于用户可以与该用户界面(UI)进行交互,因此对UI的严格限制是必要的。否则,低权限用户可能通过UI操作的循环路径以SYSTEM权限执行操作,即使在隔离状态下看似无害的UI特征也可能成为引发任意控制动作链的起点。

实际上,UAC会话中包含尽可能少的点击操作选项,利用该漏洞可以轻松地提升权限到SYSTEM级别。

影响范围

SERVER

代码语言:JavaScript 运行次数:0

Windows 2008r2 7601 ** link OPENED AS SYSTEM ** Windows 2012r2 9600 ** link OPENED AS SYSTEM ** Windows 2016 14393 ** link OPENED AS SYSTEM ** Windows 2019 17763 link NOT opened

WORKSTATION

代码语言:JavaScript 运行次数:0

Windows 7 SP1 7601 ** link OPENED AS SYSTEM ** Windows 8 9200 ** link OPENED AS SYSTEM ** Windows 8.1 9600 ** link OPENED AS SYSTEM ** Windows 10 1511 10240 ** link OPENED AS SYSTEM ** Windows 10 1607 14393 ** link OPENED AS SYSTEM ** Windows 10 1703 15063 link NOT opened Windows 10 1709 16299 link NOT opened

环境搭建

在Windows 7 SP1上进行漏洞复现实验前:

开始实验

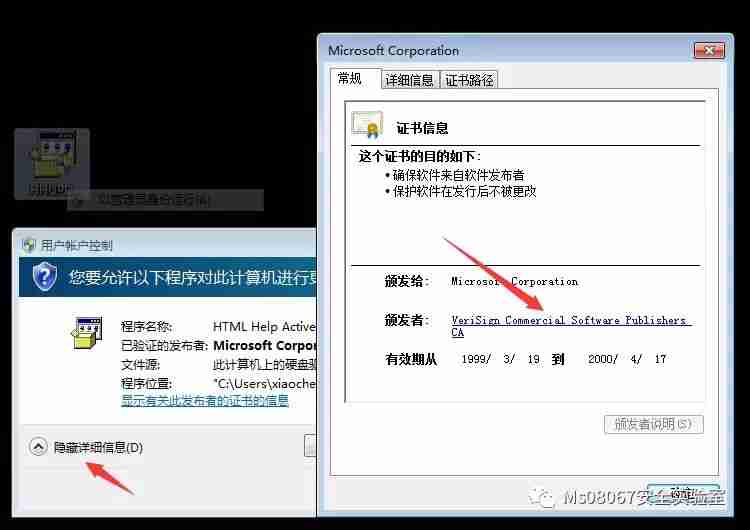

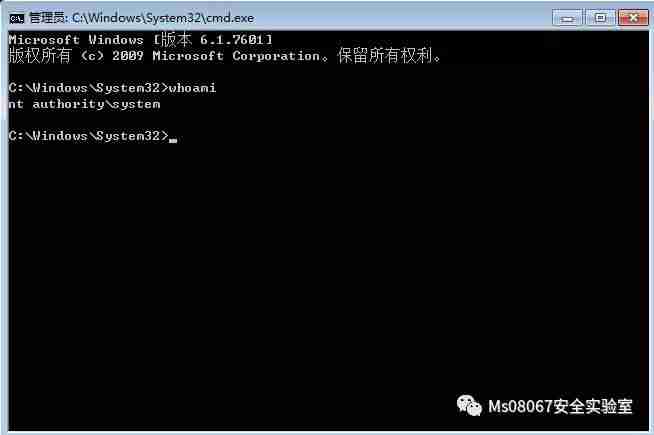

以管理员权限运行HHUPD.EXE。

显示详细信息,查看此发布者的证书信息。

点击颁发者右侧的超链接。

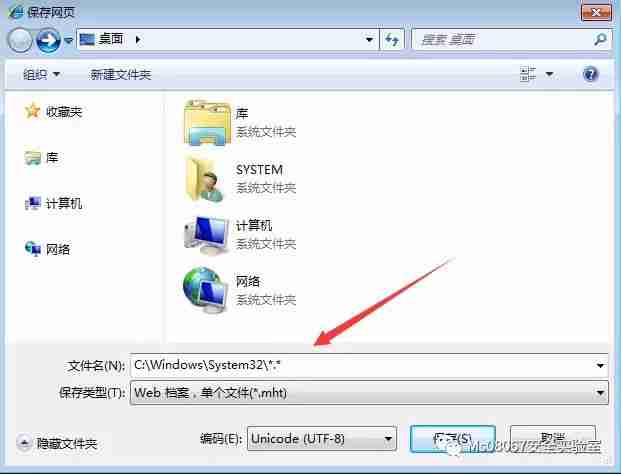

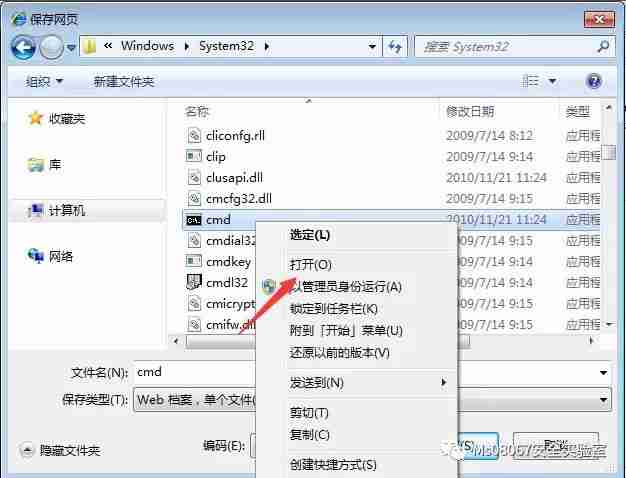

等待一段时间后,IE浏览器将自动运行并访问该链接,此时可能会出现404或链接无法访问(此时浏览器以SYSTEM权限运行)。

将该网页直接另存为文件,选择位置

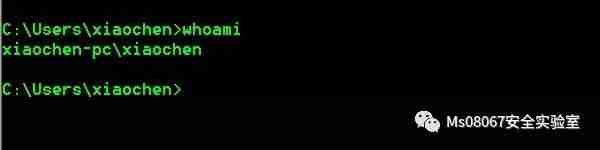

C:\Windows\System32\*.*。选择cmd.exe并运行,此时查看权限,已经是SYSTEM权限。

修复建议

请参考Microsoft安全公告:https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-1388

参考文章

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- MAC地址能加密传输吗?安全传输实现思路

- 需对MAC地址加密传输以防止身份追踪或伪造,主要技术路径包括:一、AES对称加密字符串;二、MACsec链路层整体加密;三、SHA-256哈希脱敏;四、遗传算法动态密钥流加密;五、蓝牙LE隐私随机地址伪装。

- 7分钟前 0

-

正版软件

正版软件

- 《叨叨记账》如何提升亲密度

- 《叨叨记账》如何提升亲密度:1、打开叨叨记账,先创建一个角色,填写对方对你的称呼以及你们之间的关系,确认无误后点击完成即可。2、完成设置后,我们就会进入主记账界面。3、在页面底部找到“联系人”选项,点击进入后选择“查看亲密对象”,随后进入与对方的聊天窗口。4、在聊天界面中可以看见当前的亲密度数值,点击该数值区域。5、此时会显示你和对方的具体亲密度分数。同时系统会提示,完成特定任务可提升亲密度,而最有效的方式就是多与对方发送消息互动。

- 15分钟前 叨叨记账 0

-

正版软件

正版软件

- SBTI多情者人格解析:LOVE-R特征详解

- LOVE-R是网络戏谑测试SBTI中虚构的“多情者”代号,无心理学依据;其特征为高敏感、强共情、诗意化情感表达,属娱乐标签,不可用于现实自我认知或心理诊断。

- 23分钟前 0

-

正版软件

正版软件

- 香香漫画免费入口及官网地址

- 香香漫画免费在线观看入口是https://www.xiangxiangmanhua.com,该官网提供海量正版漫画资源,涵盖恋爱、冒险、科幻等多种类型,支持多设备访问,页面无广告且每日更新,用户可自由选择阅读模式并添加书签记录进度。

- 31分钟前 免费漫画 香香漫画 0

-

正版软件

正版软件

- 诗歌本切换下载线路方法详解

- 在使用诗歌本的过程中,偶尔需要调整下载线路,以便享受更流畅、更迅捷的资源获取体验。下面将为您详细说明如何切换下载线路。首先,请启动诗歌本应用。进入主界面后,定位并点击“设置”入口。通常该选项以齿轮图标呈现,辨识度较高,便于快速找到。进入设置页面后,请留意与下载功能相关的配置项。由于不同版本的诗歌本在界面布局上可能存在差异,该选项可能被归类于“网络设置”或“下载管理”等子菜单中,建议逐项浏览确认。在对应设置区域内,您将看到当前启用的下载线路标识。部分版本支持智能选线,可自动匹配最优通道;若您希望主动干预,则

- 39分钟前 0

最新发布

-

1

1

- B站免费入口官网-B站在线观看永久畅享

- 239天前

-

2

2

- 高德地图是哪个国家开发的?

- 295天前

-

3

3

- 51漫画高清入口及最新章节更新

- 88天前

-

4

4

- 拷贝漫画最新官网入口2025

- 128天前

-

5

5

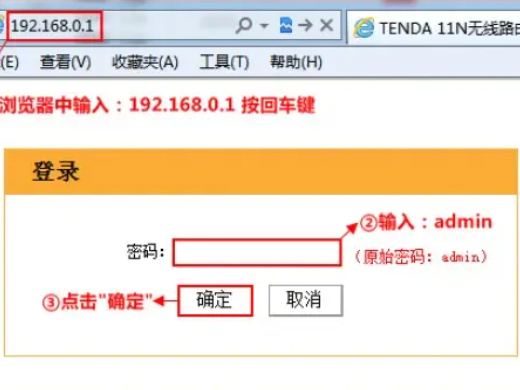

- 如何找到192.168.0.1登录入口

- 349天前

-

6

6

- yy漫画下拉式免费阅读官网入口

- 218天前

-

7

7

- 动漫共和国官网入口在线看

- 220天前

-

8

8

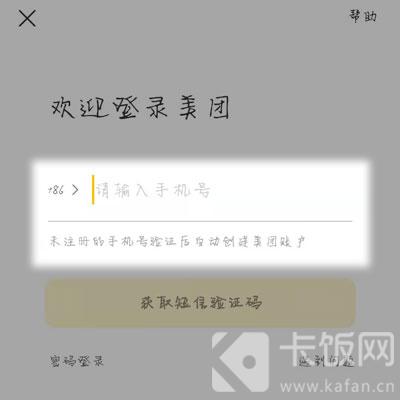

- 2020美团外卖账单报告入口详解

- 237天前

-

9

9

- 抖音去了外地ip多久会变?ip地址怎么变位置?

- 256天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00