OpenShift代理SSL连接重置解决方法

发布于2025-12-24 阅读(0)

发布于2025-12-24 阅读(0)

扫一扫,手机访问

本文旨在深入探讨在OpenShift平台上,Java应用通过代理进行API调用时,针对大响应体(长时间请求)出现`javax.net.ssl.SSLException: Connection reset`错误的根源与解决方案。核心问题在于OpenShift Ingress Router的默认30秒超时限制。文章将通过日志分析定位问题,并提供调整路由超时配置的具体步骤,同时给出相关注意事项与最佳实践,帮助开发者有效解决此类代理连接中断的困扰。

问题现象与初步排查

在一个Java应用中,我们使用Unirest库通过API(例如https://www.quantumaxis.com.br/apibasic)进行数据库的定时更新。当API响应体较小,请求在30秒内完成时,一切运行正常。然而,对于那些需要传输大量数据,导致响应时间超过30秒的请求,客户端会抛出javax.net.ssl.SSLException: Connection reset异常。

一个关键的发现是,如果移除Unirest请求配置中的代理设置,即使响应时间超过30秒,请求也能成功完成。然而,由于应用程序部署在OpenShift容器平台上,出于网络安全和访问策略的考虑,所有对外部域的请求都必须通过代理进行。这使得移除代理并非一个可行的长期解决方案。

以下是Unirest请求的示例代码:

try {

response = Unirest

.get(url)

.header("Authorization", "Basic <maskedValue>")

.header("cache-control", "no-cache")

.socketTimeout(500000) // 客户端socket超时设置

.connectTimeout(500000) // 客户端连接超时设置

.proxy(proxy, Integer.valueOf(proxyPort)) // 代理配置

.asObject(QuantumDTO.class);

} catch (Exception e) {

LOGGER.info(e.getMessage());

}尽管代码中设置了较长的客户端socketTimeout和connectTimeout,但问题依然存在,这暗示问题可能不在客户端应用本身。

错误日志分析

当出现连接重置错误时,详细的堆栈跟踪日志提供了重要的线索:

kong.unirest.UnirestException: javax.net.ssl.SSLException: Connection reset

at kong.unirest.DefaultInterceptor.onFail(DefaultInterceptor.java:43)

...

Caused by: javax.net.ssl.SSLException: Connection reset

at java.base/sun.security.ssl.Alert.createSSLException(Alert.java:127)

...

at java.base/sun.security.ssl.SSLSocketImpl$AppInputStream.read(SSLSocketImpl.java:839)

... 98 more

Suppressed: java.net.SocketException: Connection reset by peer: socket write error

at java.base/java.net.SocketOutputStream.socketWrite0(Native Method)

...

at java.base/sun.security.ssl.TransportContext.fatal(TransportContext.java:351)

... 120 more

Caused by: java.net.SocketException: Connection reset

at java.base/java.net.SocketInputStream.read(SocketInputStream.java:186)

... 116 more日志中的关键信息是Suppressed: java.net.SocketException: Connection reset by peer: socket write error。这明确指出连接是由“对等方”(peer)重置的,而不是客户端应用程序主动关闭。在这种通过代理进行通信的场景下,“对等方”很可能指的是代理服务器、OpenShift的Ingress Router或更下游的网络设备。考虑到只有在使用代理且请求时间超过30秒时才出现问题,代理或OpenShift路由是主要嫌疑对象。

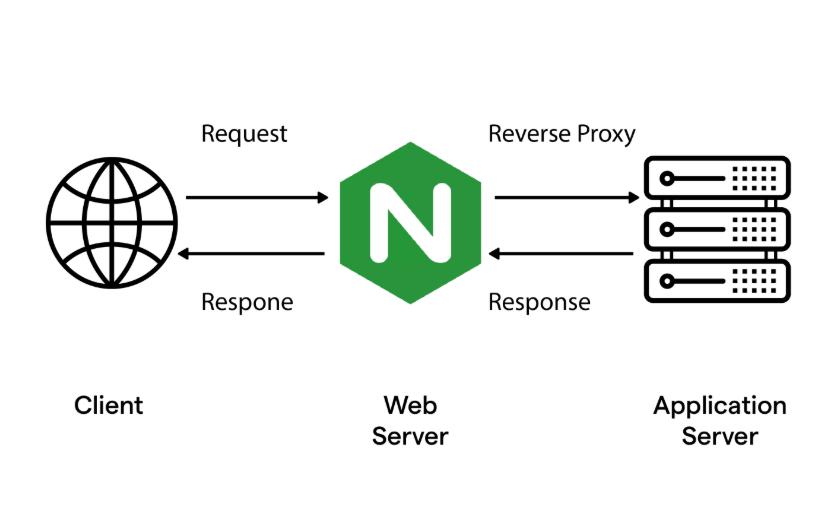

根本原因:OpenShift Ingress Router 超时

根据OpenShift平台的特性,Ingress Router(路由)是处理外部流量进入OpenShift集群的关键组件。OpenShift Ingress Router有一个默认的超时设置,通常为30秒。当一个HTTP/HTTPS请求通过OpenShift路由转发时,如果整个请求-响应周期超过这个默认超时时间,路由可能会主动关闭连接,从而导致客户端收到Connection reset错误。

这与我们观察到的现象完美吻合:

- 30秒阈值: 问题发生在请求时间超过30秒时。

- 代理相关性: 当使用代理时,请求流量会经过OpenShift路由,因此受其超时设置影响。不使用代理时(例如在本地开发环境),请求不经过OpenShift路由,自然不受此限制。

- “对等方”重置: Ingress Router作为中间代理,它关闭连接的行为会被客户端识别为“对等方”重置。

解决方案:调整OpenShift路由超时配置

要解决此问题,需要调整受影响的OpenShift路由的超时设置,将其延长至足以覆盖最长请求响应时间的合适值。

可以使用oc annotate route命令来修改路由的注解,从而配置HAProxy(OpenShift路由底层通常使用HAProxy)的超时时间。

命令格式:

oc annotate route <route_name> --overwrite haproxy.router.openshift.io/timeout=<timeout><time_unit>

参数说明:

- <route_name>:需要调整超时的OpenShift路由的名称。

- <timeout>:新的超时值,例如60s(60秒)、5m(5分钟)。

- <time_unit>:时间单位,可以是ms (毫秒), s (秒), m (分钟), h (小时), d (天)。

示例:将路由超时设置为5分钟

假设你的路由名称是my-api-route,你可以执行以下命令:

oc annotate route my-api-route --overwrite haproxy.router.openshift.io/timeout=5m

执行此命令后,OpenShift Ingress Router会重新加载配置,新的超时设置将生效。之后,长时间运行的代理请求应该能够成功完成,而不再因30秒限制而被中断。

注意事项与最佳实践

- 超时值的合理性: 虽然可以设置很长的超时时间,但应根据实际业务需求和API响应时间预期来确定一个合理的值。过长的超时可能导致资源长时间占用,而过短则会再次遇到连接重置问题。

- 多层超时考量:

- 幂等性设计: 对于长时间运行且可能因网络或超时问题中断的API调用,建议后端API设计为幂等操作。这样,即使客户端需要重试,也不会导致数据重复或不一致。

- 监控与告警: 在生产环境中,应部署完善的监控系统来跟踪API请求的延迟和错误率。当出现大量连接重置或超时错误时,应及时触发告警,以便快速响应和处理。

- 逐步排查: 当遇到类似的连接问题时,始终建议从日志入手,结合网络拓扑图,逐步缩小问题范围,从客户端到服务器端逐层排查。

总结

javax.net.ssl.SSLException: Connection reset在通过代理进行长时间HTTP/HTTPS请求时是一个常见问题,尤其是在OpenShift等容器平台环境中。通过详细分析错误日志,我们可以识别出连接重置是由“对等方”发起的。结合OpenShift Ingress Router的默认30秒超时机制,可以确定问题根源在于路由的超时配置。通过使用oc annotate route命令调整路由的haproxy.router.openshift.io/timeout注解,可以有效解决这一问题。在处理此类问题时,全面考虑客户端、中间件(代理、路由)和后端服务的多层超时设置,并结合幂等性设计和完善的监控体系,是确保系统稳定性和可靠性的关键。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

上一篇:抖音如何找回删除的好友?

下一篇:掌心宝贝园丁版考勤卡绑定教程

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- char数组用Arrays.asList需注意的细节

- Arrays.asList()方法在处理基本类型数组时存在一些特殊性。虽然它可以方便地将对象数组转换为List,但对于char[]数组,它会将整个数组视为一个元素,而不是将其中的每个字符都转换为List的元素。本文将详细解释这一行为,并提供正确的处理char[]数组的方法。

- 17分钟前 0

-

正版软件

正版软件

- Laravel Blade 嵌套用户数组遍历与表格渲染技巧

- 本文详解LaravelBlade中因错误嵌套循环导致的“Tryingtoaccessarrayoffsetonthevalueoftypeint”错误,提供安全、简洁的@foreach替代方案,并附带结构化示例与关键注意事项。

- 32分钟前 0

-

正版软件

正版软件

- C# get 和 set 使用详解

- <p>get和set是C#属性的访问器,非方法也非字段,必须位于属性定义内;get无参且须返回属性类型值,set隐含value参数不可重命名;可单独省略以实现只读/只写;自动属性由编译器生成隐藏字段,手动实现需显式声明私有字段防递归;只读属性(get;)仅限声明或构造函数赋值,init属性允许初始化器赋值但之后不可修改。</p>

- 47分钟前 0

-

正版软件

正版软件

- Nginx支持xslt_stylesheet样式转换方法

- Windows版Nginx默认不支持xslt_stylesheet指令,因其官方预编译包未启用xslt模块且未链接libxslt库;该模块需编译时显式启用并依赖libxml2/libxslt,在Windows缺乏标准工具链下官方未提供支持版本。

- 1小时前 14:45 0

-

正版软件

正版软件

- PHP 8.1+ 声明字符串数组成员的正确语法

- PHP8.1起支持原生泛型式数组类型声明(如string[]),但需注意其仅适用于参数、返回值和属性类型声明,且必须配合属性类型语法(PHP7.4+)使用;直接写protectedstring[]$arr;在PHP8.1–8.2合法,在8.3+更趋稳定,但需确保启用了严格类型模式并避免旧版兼容问题。

- 1小时前 14:30 0

最新发布

-

1

1

-

2

2

-

3

3

- C语言中\n是什么意思?换行转义字符详解

- 214天前

-

4

- 探析Spring Boot框架的优点和特色

- 530天前

-

5

- 深入比较PyCharm社区版和专业版的功能

- 468天前

-

6

- 专家观点:谷歌是否会继续支持Golang的探讨

- 444天前

-

7

7

- Python实战教程:批量转换多种音乐格式

- 1076天前

-

8

- 如何在在线答题中实现试卷的自动批改和自动评分

- 904天前

-

9

9

- 解决Python安装失败的问题

- 454天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00