PHP安全防护指南:常见漏洞与防御方法

发布于2026-02-20 阅读(0)

发布于2026-02-20 阅读(0)

扫一扫,手机访问

答案:PHP安全需防范SQL注入、XSS、CSRF、文件上传漏洞及配置风险。具体措施包括使用预处理语句、转义输出、添加CSRF Token、限制文件上传类型、关闭危险函数、强化会话管理,并持续更新与验证输入,遵循最小权限与纵深防御原则。

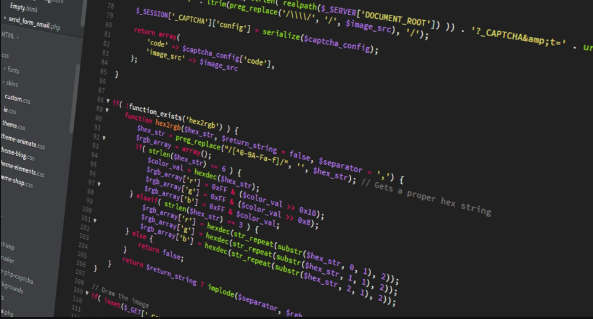

PHP作为广泛使用的服务器端脚本语言,在Web开发中非常常见,但也容易因配置不当或代码疏忽导致安全漏洞。做好PHP安全防护,关键在于识别常见攻击方式并采取有效防御措施。以下是PHP中常见的安全漏洞及其防护实践。

1. 防止SQL注入

SQL注入是最危险的Web漏洞之一,攻击者通过构造恶意输入来操控数据库查询。

防护措施:- 使用预处理语句(Prepared Statements)配合PDO或MySQLi。例如: $stmt = $pdo->prepare("SELECT * FROM users WHERE username = ?");

- 避免拼接SQL语句,尤其是用户输入直接参与查询时。

- 对输入数据进行严格验证和过滤,限制字段类型、长度等。

$stmt->execute([$username]);

2. 防范XSS(跨站脚本攻击)

XSS允许攻击者在页面中注入恶意脚本,窃取用户信息或劫持会话。

防护措施:- 输出到HTML前使用

htmlspecialchars()转义特殊字符:

echo htmlspecialchars($userInput, ENT_QUOTES, 'UTF-8');

- 设置HTTP头部

X-XSS-Protection和Content-Security-Policy增强浏览器防护。 - 对富文本内容使用专门的过滤库(如HTML Purifier)。

3. 防止CSRF(跨站请求伪造)

攻击者诱导用户执行非本意的操作,比如修改密码或转账。

防护措施:- 为敏感操作添加一次性Token验证: // 生成Token

- 检查请求来源(Referer),但不能单独依赖。

$_SESSION['csrf_token'] = bin2hex(random_bytes(32));

// 表单中包含

<input type="hidden" name="csrf_token" value="">

// 提交时验证

if (!hash_equals($_SESSION['csrf_token'], $_POST['csrf_token'])) {

die('CSRF token validation failed');

}

4. 文件上传安全

不安全的文件上传可能导致远程代码执行。

防护措施:- 限制上传文件类型,通过MIME类型和文件扩展名双重校验。

- 将上传目录置于Web根目录之外,或禁止执行PHP脚本。

- 重命名上传文件,避免使用用户提交的文件名。

- 使用

getimagesize()验证图片文件真实性。

5. 安全配置PHP环境

不当的PHP配置可能暴露敏感信息或扩大攻击面。

建议配置:- 关闭

display_errors,避免错误信息泄露路径或数据库结构。 - 开启

log_errors,将错误记录到安全日志文件。 - 禁用危险函数,如

eval()、exec()、system()等,在php.ini中设置:

disable_functions = exec,passthru,shell_exec,system,eval,assert

- 保持PHP版本更新,及时修复已知漏洞。

6. 会话安全与身份验证

会话管理不当可能导致会话劫持或固定攻击。

防护建议:- 登录成功后调用

session_regenerate_id(true)刷新Session ID。 - 设置Session超时时间,长时间无操作自动退出。

- 使用HTTPS传输,设置Cookie的

Secure和HttpOnly标志:

session_set_cookie_params([

'lifetime' => 1800,

'path' => '/',

'domain' => '',

'secure' => true,

'httponly' => true,

'samesite' => 'Strict'

]);

基本上就这些。只要在开发中坚持输入验证、最小权限原则和纵深防御策略,大多数PHP安全问题都可以有效避免。安全不是一次性的任务,而是需要持续关注和改进的过程。

本文转载于:互联网 如有侵犯,请联系zhengruancom@outlook.com删除。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- 讯飞输入法怎么用?讯飞输入法使用技巧教程

- 讯飞输入法的好多功能都不知道怎么用?只会切换9键、26键、手写等功能?那其实你错过了很多使用小技巧,只要你学会这些技巧,不止可以带你玩转讯飞输入法,还能有效提高你的打字速度、聊天话术、DIY漂亮话、自制表情包、发颜表情等,轻松体验更多有趣有意思的小玩法,让输入变得既高效又有趣!

- 23小时前 10:41 0

-

正版软件

正版软件

- 小青账如何隐藏默认账本?小青账隐藏默认账本教程

- 小青账如何隐藏默认账本?小青账是一款非常实用且强大的记账软件,为广大用户提供了方便的记账功能。不少用户对如何隐藏默认账本感到困惑,下面小编将介绍小青账隐藏默认账本的操作方法。还不知道的小伙伴快来看看吧!

- 前天 03-22 13:05 0

-

正版软件

正版软件

- 如何使用讯飞星火生成ppt?利用讯飞星火AI生成高质量ppt教程

- 讯飞星火怎么生成高质量ppt?你是否曾经在深夜里为第二天的工作汇报而焦头烂额,翻遍互联网寻找灵感和模板,又或者因为繁琐的排版和设计而感到力不从心?现在,有了讯飞星火AI生成PPT,你的所有烦恼都将一扫而光!

- 前天 03-22 12:52 0

-

正版软件

正版软件

- 搜狐视频怎么投屏到电视播放?搜狐视频app电视投屏方法教程

- 搜狐视频怎么投屏到电视播放?有时候我们在看电视的时候会觉得怕屏幕不够大,看的不大清楚,这时候就会想如果有个大屏幕就好了,今天小编教你们如何用搜狐视频投屏到电视上,彻底的解放双手。搜狐视频app电视投屏教程1、首先打开搜狐视频app,搜索想看的视频或影视剧2、进入详情页后点击有TV字样的图标3、然后搜索附近的设备连接我们的电视4、当电视上出现了手机正在播放的

- 前天 03-22 12:38 0

-

正版软件

正版软件

- 豆瓣怎么设置主页不可见?豆瓣设置隐私主页教程

- 豆瓣怎么设置主页不可见?大家在使用豆瓣的时候,经常会在主页发布自己的心情状态、吐槽等等内容,然后其他用户进我们的主页的时候就能很轻松的看到我们发过的内容,那么我们能不能设置主页的隐私呢?要怎么设置呢?下面小编就为大家介绍一下豆瓣个人主页设置隐私的办法。

- 前天 03-22 10:50 0

最新发布

-

1

1

-

2

2

-

3

3

- C语言中\n是什么意思?换行转义字符详解

- 198天前

-

4

- 探析Spring Boot框架的优点和特色

- 514天前

-

5

- 深入比较PyCharm社区版和专业版的功能

- 452天前

-

6

- 专家观点:谷歌是否会继续支持Golang的探讨

- 427天前

-

7

7

- Python实战教程:批量转换多种音乐格式

- 1060天前

-

8

- 如何在在线答题中实现试卷的自动批改和自动评分

- 887天前

-

9

9

- 解决Python安装失败的问题

- 438天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00