黑客攻击方式的四种最新趋势

发布于2026-04-21 阅读(0)

发布于2026-04-21 阅读(0)

扫一扫,手机访问

从1988年开始,位于美国卡内基梅隆大学的CERT CC(计算机紧急响应小组协调中心)就开始调查入侵者的活动。CERT CC给出一些关于最新入侵者攻击方式的趋势。

说起网络攻击的趋势,其实是一场安全专家与入侵者之间持续的“军备竞赛”。自1988年CERT CC开始追踪这些活动以来,攻击者们的策略和工具就在不断进化,呈现出几个清晰且令人警惕的演变方向。

趋势一:攻击过程的自动化与攻击工具的快速更新

如今的攻击工具,其自动化程度已经今非昔比。整个攻击链条的四个关键阶段,几乎都在朝着“无人化”和“高速化”迈进。

1. 扫描潜在的受害者。 大规模扫描活动从1997年起就屡见不鲜,但今天的扫描工具更智能、速度更快,覆盖范围也更广,寻找漏洞的效率大幅提升。

2. 入侵具有漏洞的系统。 过去,扫描和入侵是两个分开的步骤。现在呢?攻击工具已经把入侵动作集成到了扫描过程里。这意味着什么?意味着一旦发现漏洞,攻击几乎可以瞬时发动,留给防御者的反应窗口期被急剧压缩。

3. 攻击扩散。 这可能是最显著的变化。本世纪初,攻击工具还需要人工指令来发动后续攻击。但现在,像“红色代码”和“尼姆达”这样的工具已经实现了全自动传播,它们能在短短18小时内席卷全球网络,这种扩散速度是传统手段难以想象的。

4. 攻击工具的协同管理。 自从1999年分布式攻击工具出现,攻击者就能远程操控分布在互联网各处的大量“僵尸”设备。如今,这种协同能力更是借助IRC、即时通讯等大众化协议变得愈发高效和隐秘,发起大规模分布式拒绝服务攻击变得轻而易举。

趋势二:攻击工具的不断复杂化

攻击工具的编写技术也在升级,变得越来越“聪明”。基于传统特征码的检测系统,比如某些防病毒软件和入侵检测系统,要发现它们已经越来越力不从心。究其原因,主要在于三大特点:

1. 反检测。 攻击者采用各种技术来隐藏工具本身,安全专家想要通过分析来识别新型攻击,过程更耗时、难度也更大。

2. 动态行为。 早期的工具攻击路径是固定的。现在的工具则像有了“脑子”,能通过随机选择、预设路径甚至攻击者远程操控等方式动态改变行为特征,让人捉摸不定。

3. 攻击工具的模块化。 这有点像“乐高积木”。新工具不再是单一功能的“死程序”,而采用模块化设计,可以通过快速替换或升级部分模块来改变攻击方式。更棘手的是,它们能跨越多平台运行,并大量使用IRC、HTTP等标准协议进行通信,将自己伪装在正常的网络流量之中,识别难度可想而知。

趋势三:漏洞发现得更快

漏洞,永远是安全战场上最脆弱的环节。数据显示,报告给CERT/CC的漏洞数量每年都在成倍增长:2000年是1090个,2001年跃升至2437个,到了2002年,这个数字已经猛增到4129个。算下来,平均每天都有十几个新漏洞被公布。

这对系统管理员意味着什么?意味着疲于奔命地打补丁几乎成了一场不可能赢的赛跑。更要命的是,攻击者往往能抢在软件厂商发布修补程序之前,率先发现并利用这些漏洞。随着漏洞发现工具也走向自动化,留给用户打补丁的“黄金时间”正在越来越短。其中,缓冲区溢出类漏洞因其广泛存在和巨大危害性,被公认是计算机安全最大的威胁之一,在CERT等机构的调查中,它造成的后果往往最为严重。

趋势四:渗透防火墙

很多人将防火墙视为网络安全的“铜墙铁壁”。但现实情况是,这堵墙可能并不像我们想象的那么密不透风。

一方面,已经出现了一些能够绕过典型防火墙配置的技术,例如IPP(互联网打印协议)和WebDA V(基于Web的分布式创作与版本控制)。另一方面,某些号称“防火墙适用”的协议,其设计本身就可能为绕过防火墙开了后门。

同时,像ActiveX控件、Ja va和Ja vaScript这类具有特定功能的“移动代码”,使得保护存在漏洞的系统、识别恶意软件变得更加复杂。此外,随着互联网上设备互联互通的依赖性不断增强,任何一台被攻破的计算机都可能成为攻击者的“跳板”和“堡垒”,用于发动更进一步的攻击。如今,对DNS系统、路由器等网络基础架构本身的攻击,也正构成越来越严重的安全威胁。

采用主动防御措施应对新一代网络攻击

“红色代码”蠕虫的破坏力至今令人印象深刻:它在互联网上爆发的最初九小时内,就感染了超过25万台计算机,造成的损失以每天2亿美元的速度飙升,最终累计损失高达26亿美元。“红色代码II”、“尼姆达”、“求职信”等病毒的快速传播,无情地暴露了传统网络防御体系的局限性。

市场上大多数入侵检测系统的工作原理相对简单,依赖于特征码进行比对识别——这就像杀毒软件查找已知病毒一样。这种方式对于新型的、未知的,尤其是所谓的“零日攻击”,防御能力极其有限。

黑客的“机会之窗”

这恰恰为黑客打开了一个危险的“机会之窗”。从一种新攻击手法出现,到安全厂商分析出其特征、更新特征库并部署到用户端,中间存在一个时间差。在这段时间里,基于特征码的防御系统实际上是形同虚设的。

攻击者只需对已知攻击方式稍作修改,就能轻松绕过这些防御。而许多快速传播的自动化攻击工具,正是专门为利用这个窗口期而设计的。在此期间,网络变得异常脆弱。下图清晰地展示了这种安全防御的滞后性:攻击生命周期的波峰(破坏最严重时)往往出现在攻击爆发初期,而这正是大多数安全产品刚刚开始提供保护的时候。然而,最狡猾的“零日攻击”恰恰瞄准了这个最早的阶段发动。

更要警惕的是,现代快速攻击往往利用广泛使用的软件漏洞,造成大范围破坏。只需几行代码,一个蠕虫就能渗透网络,自我复制,然后攻击相邻的系统。以“尼姆达”蠕虫为例,在安全厂商开发并分发特征码的滞后期内,仅在美国就感染了超过10万个站点。正是这种高效的自动化分发机制,让“瞬时攻击”能够以极少的干预造成巨大损失——SirCam和Love Bug病毒分别席卷了230万台和4000万台计算机便是明证。部分攻击甚至还会在系统中植入“后门”,为攻击者日后长驱直入、窃取重要数据和资源铺平道路。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- html中插入avi格式视频文件的代码

- 上面这段代码,是早些年把视频嵌入网页的一种“经典”操作。在那个Flash还没一统天下、HTML5更是远在天边的年代,想要在网页里播段视频,就得这么折腾。 核心就是一个标签,加上一堆参数,中间再嵌套一个标签作为备选方案。这种写法主要是为了兼容当时不同内核的浏览器,比如IE和非IE的。 关键参数其实就那

- 6分钟前 0

-

正版软件

正版软件

- Laravel 9 中基于用户角色字段(role)保护路由的完整实践指南

- 本文详解如何在Laravel9中通过自定义中间件,依据users.role字段值(如"Admin"或"Driver")精细化控制路由访问权限,实现比基础auth更严格的访问隔离。

- 12分钟前 0

-

正版软件

正版软件

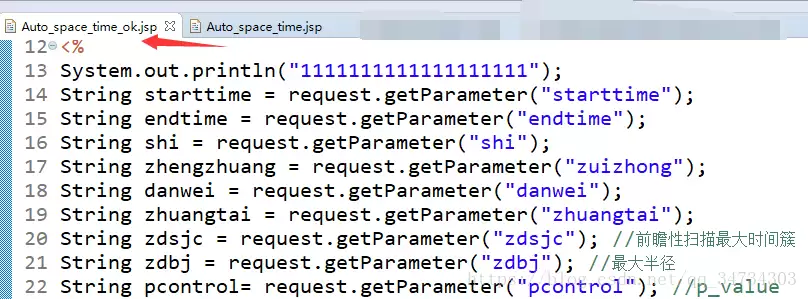

- ASP删除img标签的style属性只保留src的正则函数

- ASP去除img标签style属性只保留src 这个功能的目标很明确:将复杂的IMG标签代码,统一格式化为干净的格式。说白了,就是只保留最核心的图片路径(SRC),把标签里其他所有的属性统统剥离掉。 先来看看一段经典的ASP实现代码。这段代码结构清晰,逻辑严密,对于处理HTML片段中的图片标签非常有

- 12分钟前 0

-

正版软件

正版软件

- Flex中如何判断是否在组件之外单击

- 解决UI组件外点击隐藏问题的技巧分享 昨天在做Flex开发的时候,碰到了一个颇为熟悉的难题——如何优雅地实现“点击组件外部区域,便将其隐藏”的功能。类似的需求其实在很多UI交互场景中都会出现,比如下拉菜单、弹出面板或者浮动提示框。先来看看当时面对的大致界面布局: 这个示意图里,红色的区域代表一个独立

- 18分钟前 0

-

正版软件

正版软件

- 解决request.getParameter取值后的if判断为NULL的问题

- request.getParameter取值后if判断为NULL 在开发过程中,你有没有遇到过这种情况:从上一个页面传过来的参数,明明看着名字是对的,可就是用request.getParameter取不到值,或者用if判断时死活进不了条件分支?这事儿还挺常见的,尤其是对于刚接触Web开发的朋友来说。

- 19分钟前 0

最新发布

-

1

1

-

2

2

-

3

3

- C语言中\n是什么意思?换行转义字符详解

- 225天前

-

4

- 探析Spring Boot框架的优点和特色

- 541天前

-

5

- 深入比较PyCharm社区版和专业版的功能

- 479天前

-

6

- 专家观点:谷歌是否会继续支持Golang的探讨

- 455天前

-

7

7

- Python实战教程:批量转换多种音乐格式

- 1087天前

-

8

- 如何在在线答题中实现试卷的自动批改和自动评分

- 915天前

-

9

9

- 解决Python安装失败的问题

- 465天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00