苹果 iOS 18 高危漏洞工具 DarkSword 代码公开,黑客无需专业知识即可入侵

发布于2026-04-29 阅读(0)

发布于2026-04-29 阅读(0)

扫一扫,手机访问

苹果 iOS 18 高危漏洞工具 DarkSword 代码公开,黑客无需专业知识即可入侵

一则来自科技媒体 TechCrunch 的最新报道,让安全圈绷紧了神经。就在3月23日,一个名为 DarkSword 的高级 iPhone 黑客工具新版本被匿名者泄露,其完整代码已被公开发布在 GitHub 上。这事儿,可远不止是技术圈的内部震动那么简单。

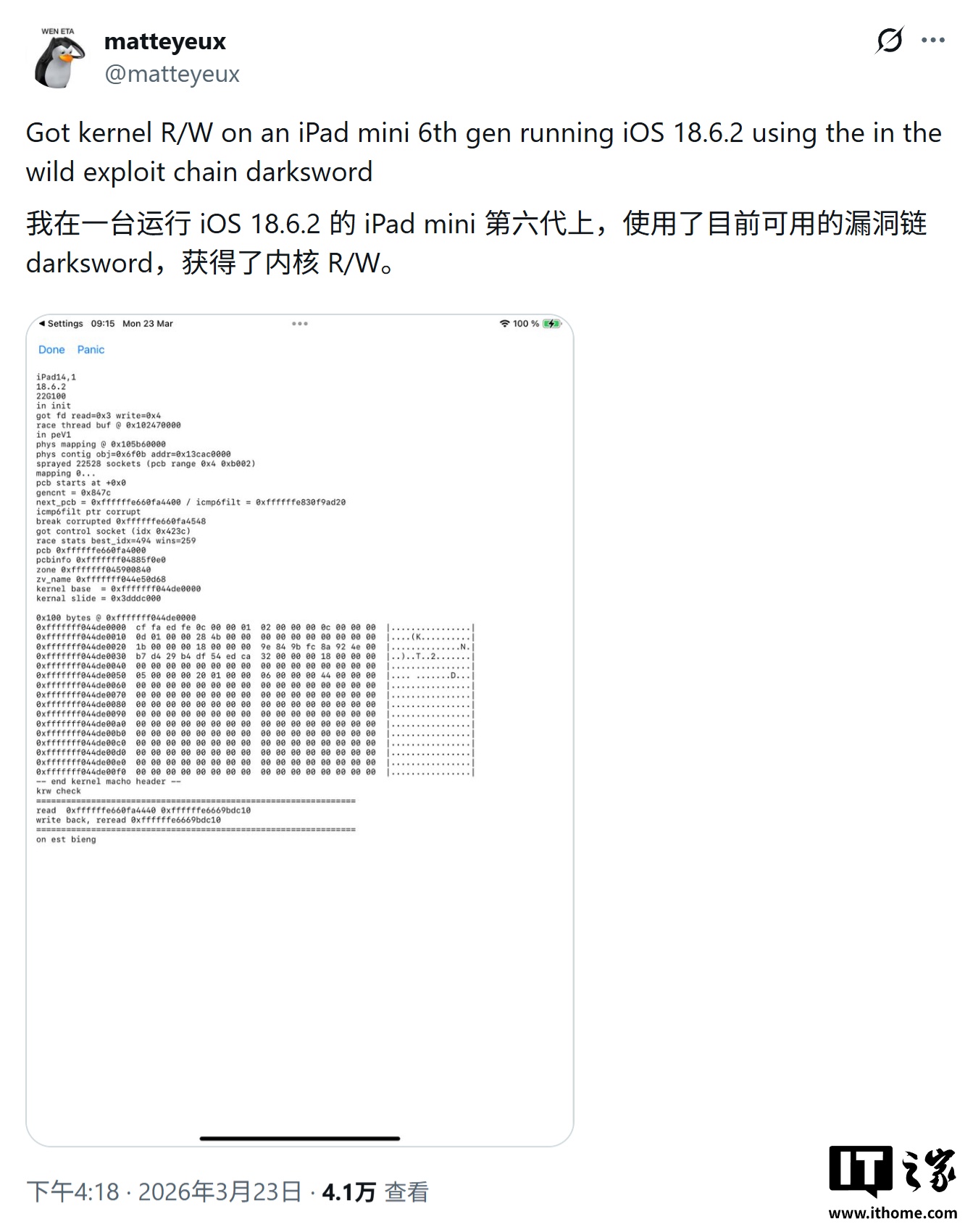

移动安全初创公司 iVerify 的联合创始人 Matthias Frielingsdorf 给出了极其严厉的警告:此次泄露的后果,堪称灾难级。原因何在?因为泄露的文件结构简单得令人咋舌,主要由 HTML 和 JavaScript 构成。这意味着什么?意味着任何有心之人,只需要简单的复制粘贴操作,就能在几分钟到几小时内,将其部署到自己的服务器上,随时准备发起攻击。没错,这款工具已经“开箱即用”,即便是毫无 iOS 技术背景的犯罪分子,也能轻松上手作案。谷歌的研究人员对此评估表示认同,而更让人心惊的是,安全爱好者 matteyeux 已经证实,他利用网上泄露的样本,成功侵入了另一台运行 iOS 18 的 iPad mini。

回顾一下,这款基于网页实现的黑客工具,最可怕之处在于其“零点击”感染能力。用户哪怕只是使用浏览器加载了一个受感染的网页,设备便会在毫无预警的情况下被静默接管,整个过程神不知鬼不觉。

那么,影响范围究竟有多大?所有仍在运行 iOS 18 系统的 iPhone 设备,理论上都存在被攻击的风险。根据苹果官方公布的数据,目前全球仍有约 25% 的 iPhone 运行着上一代的 iOS 18 系统。这个百分比背后,是数亿台设备正直接暴露在 DarkSword 的攻击射程之内,形势不可谓不严峻。

从技术原理上看,一旦恶意软件获得了设备的文件系统访问权限,真正的“后渗透活动”便开始了。代码中的注释透露,该工具通过 HTTP 协议,从 iOS 设备中读取并窃取那些具有高度取证价值的文件。具体来说,用户的联系人列表、短信内容、通话记录,以及存储着各类 Wi-Fi 密码等核心机密信息的 iOS 钥匙串,都会被一扫而空,随后打包发送到攻击者控制的远程服务器上。

面对这场突发的安全危机,苹果公司发言人 Sarah O’Rourke 作出了回应。她表示,公司已经察觉到针对旧版操作系统的漏洞利用行为,并已于 3 月 11 日为那些无法升级到最新 iOS 版本的设备发布了紧急安全更新。她特别强调,保持软件更新始终是维护苹果产品安全的首要措施。好消息是,已经更新到最新系统的设备不会受到此类攻击的威胁。同时,苹果设备内置的“锁定模式(Lockdown Mode)”,也被证实能有效拦截这些特定的黑客攻击手段。

话说回来,这次事件无疑给所有用户敲响了一记警钟:在数字安全的世界里,及时更新,从来不是一句空话。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- 华为畅享 90 Pro Max 手机搭载麒麟 8000 芯片,搭配方舟引擎及散热架构实现《王者荣耀》120 帧畅玩 5 小时

- 华为畅享 90 Pro Max亮相:搭载麒麟8000,游戏耐力成亮点 就在刚刚闭幕的华为春季全场景新品发布会上,一款面向大众市场的产品带来了不小的惊喜。没错,说的就是刚刚登场的华为畅享 90 Pro Max。这其中的关键信息是什么?它正式搭载了华为自研的麒麟8000芯片。 当然,一颗芯片的潜力,还得

- 4分钟前 0

-

正版软件

正版软件

- 2026 华为春季全场景新品发布会由 Mate 80 系列手机直播

- 2026华为春季全场景新品发布会现正直播,Mate 80系列担纲主角 就在此刻,华为春季全场景新品发布会的直播画面,正通过一部特殊的设备呈现给全球观众——不是专业摄像机,而是即将发布的华为 Mate 80 系列手机本身。这个安排本身就传递出一个清晰的信号:产品力,就是最好的演示。 当然,用自家未发布

- 5分钟前 0

-

正版软件

正版软件

- 华为 MateView GT 新款显示器发布,售价 1099 元起

- 全新华为MateView GT显示器发布:重塑视听体验的跨界之作 3月23日,华为正式推出了全新一代MateView GT显示器。这款产品定位颇为巧妙——它试图在专业办公与电竞娱乐之间找到完美平衡,为追求极致视听体验的用户提供全新选择。 显示性能:专业级色彩遇上极致细节 这款27英寸的IPS面板显示

- 5分钟前 0

-

正版软件

正版软件

- EPOMAKER TH80 V2 系列三模机械键盘发售:PRO 款配备 1.06 英寸彩屏

- EPOMAKER TH80 V2系列三模机械键盘发售:PRO款配备1.06英寸彩屏 关注客制化键盘的朋友们,有个新消息。EPOMAKER的TH80 V2系列三模机械键盘,近期已正式面向国内市场开售。这个系列主打75% ANSI配列,在紧凑布局的右上角,放置了一个实用的多功能旋钮。而更有意思的是PRO

- 6分钟前 0

-

正版软件

正版软件

- 技嘉推出 Z890M FORCE DUO X WIFI7 主板:2× DIMM + 5× M.2

- 技嘉Z890M FORCE DUO X WIFI7主板正式亮相:2DIMM与5M.2的Micro-ATX新力作 主板领域的更新总是牵动着硬件爱好者的神经。这不,技嘉GIGABYTE刚刚正式揭晓了其Z890M FORCE DUO X WIFI7主板,一款在紧凑身形下堆足了猛料的Micro-ATX型号。

- 12分钟前 0

最新发布

-

1

1

- 在哪里可以找到手机相片收藏

- 522天前

-

2

2

- 详细解读I7-14650HX的性能评测数据

- 529天前

-

3

3

- 如何选择DP接口版本: 1.2还是1.4?

- 540天前

-

4

4

-

5

5

- 华为GT4和Watch4,哪个更好?

- 832天前

-

6

6

- 骁龙芯片的型号与天玑9400相当?

- 548天前

-

7

7

-

8

8

-

9

9

- 三星“约谈”联发科 A系列智能手机有望搭载其5G芯片

- 2326天前

相关推荐

- 消息称小米 18 Pro 系列手机搭载 LOFIC+2 亿主摄 +2 亿长焦,Ultra 或取消 1 英寸主摄

- TrendForce:预估今年智能手机平均存储容量将同比增长 4.8%

- 金河田推出 Nexus Gold Ultra 金牌认证电源:附黑紫撞色镀锡铜压纹线,提供 750-1050W 版本,549 元起

- 微星推出 MAG Z890M GAMING PLUS WIFI 主板,提供 5GbE LAN

- 华硕 ROG“XG27UCSR”27 英寸显示器上架:4K 162Hz / FHD 485Hz 双模,2299 元

- OPPO K15 Pro 系列手机参数曝光:6.59"+6.78" 双尺寸、全系内置主动散热风扇

- 华为畅享 90 Pro Max 手机搭载麒麟 8000 芯片,搭配方舟引擎及散热架构实现《王者荣耀》120 帧畅玩 5 小时

- 2026 华为春季全场景新品发布会由 Mate 80 系列手机直播

- 华为 MateView GT 新款显示器发布,售价 1099 元起

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00