golang如何实现基于角色的访问控制_golang基于角色访问控制实现思路

发布于2026-05-03 阅读(0)

发布于2026-05-03 阅读(0)

扫一扫,手机访问

Casbin:别再手写RBAC了,这些“坑”它已经替你填平了

在权限控制这件事上,一个核心建议是:直接使用 casbin,避免手写 RBAC 核心逻辑。经验表明,超过九成的自研权限系统,最终都会在角色继承、通配符匹配和热更新失效这几个环节上栽跟头。

Casbin 的架构清晰地分离了关注点:用 Model 定义规则,用 Policy 存储数据,最后通过 Enforcer 统一执行校验。这套机制原生集成了角色继承、通配符匹配(例如 keyMatch2)、热更新的原子操作以及高并发下的安全防护。这意味着,那些在手写代码时极易出现的死循环、匹配遗漏、缓存失效和竞态条件问题,在底层就已经被妥善处理了。

为什么不能自己写 CheckPermission 函数

表面上看,用几行 if-else 来判断“用户是否属于 admin 角色”似乎轻而易举。然而,一旦置身于真实的生产环境,问题便会接踵而至:

- 角色层级问题:现实中的角色往往存在继承关系(例如

editor→senior_editor→admin)。手写递归查询继承链,不仅容易遗漏中间节点,更可能陷入死循环的陷阱。 - 通配符匹配失效:资源路径常常带有动态参数(如

/api/v1/users/*或/api/v1/orders/{id})。此时,简单的字符串全等比较(==)完全失去作用。 - 缓存更新延迟:在运行时为用户添加了新角色,但内存中缓存的

userRoles映射未能及时刷新,导致后续请求依然按照旧的权限路径执行。 - 并发读写风险:在高并发场景下,多个 goroutine 同时读写

rolePerms这类 map 结构。不加锁会导致 panic,而加了锁又可能成为性能瓶颈。

Casbin 初始化必须核对的三件事

一行代码 casbin.NewEnforcer(“rbac_model.conf”, “rbac_policy.csv”) 看似简单,但若有一个字符出错,就可能导致 enforce() 永远返回 false。以下三个细节必须反复确认:

- 模型文件编码:

rbac_model.conf的文件编码必须是 UTF-8 无 BOM 格式。需要警惕的是,Windows 记事本默认保存的文件会带有 BOM 头,这会导致 Casbin 解析失败,且通常没有任何错误提示。 - 策略文件格式:

rbac_policy.csv内部不能包含空行,也不能有以#开头的注释行。Casbin 会将这些行视为无效策略直接丢弃,但同样不会报错。 - 参数顺序一致性:

[request_definition]中定义的参数顺序,直接决定了Enforce()方法的调用顺序。例如,若定义为r.sub, r.obj, r.act,调用时必须严格按照e.Enforce(“alice”, “/articles/123”, “delete”)的顺序传入参数,顺序颠倒则会直接引发 panic。

路径匹配必须显式替换 Matcher 函数

默认的模型使用 r.obj == p.obj 进行字符串全等匹配,这显然无法支持灵活的 RESTful 路径。若要让 /api/v1/users/123 成功匹配到策略中的 /api/v1/users/*,必须进行以下配置:

- 在

rbac_model.conf文件中明确声明匹配器:matcher = eval(keyMatch2(r.obj, p.obj))。 - 确保项目使用的是

casbin/v2或更高版本,因为keyMatch2函数在 v1 版本中并不可用。 - 在策略文件中,应写入

p, admin, /api/v1/users/*, GET这样的通配符规则,而非具体的/api/v1/users/123。

立即学习“go语言免费学习笔记(深入)”;

热更新权限时最常踩的坑

线上服务修改权限策略时,通常要求不能重启。但直接调用 e.AddPolicy() 并不等同于权限立即生效,这里有几个常见的误区:

- 缓存未失效:

e.AddPolicy()仅将策略写入内存表,但 Casbin 默认启用了缓存机制,导致部分旧请求可能仍在沿用旧的缓存结果。 - 全量重载的风险:调用

e.LoadPolicy()会清空全部策略再重新加载,在高并发场景下,这可能会造成一个短暂的“全员无权限”时间窗口。 - 正确的原子操作:推荐的做法是使用命名策略操作,例如

e.AddNamedPolicy(“p”, “alice”, “/data”, “read”)和e.RemoveNamedPolicy(“p”, “alice”, “/data”, “write”)。这些方法只针对特定策略行进行增删,避免了全量重载,同时也绕开了缓存污染的风险。

说到底,真正的难点不在于写出第一个能跑通的 enforce() 函数,而在于如何确保在十万级并发下,每一次权限匹配都能做到原子性、可预测性,不漏掉任何角色继承关系,也不阻塞任何 Goroutine。而这些,正是 Casbin 底层通过前缀树、读写锁(RWMutex)和 LRU 缓存等机制所要解决的问题。自己从头造轮子,往往只是把问题从“如何实现”变成了“为何时灵时不灵”,得不偿失。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

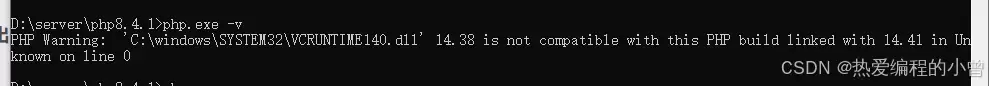

- PHP执行php.exe-v命令报错的解决方案

- 执行php.exe -v命令报错 你肯定遇到过这种情况:兴致勃勃地打开命令行,敲入php.exe -v想看看版本,结果迎面而来的不是亲切的版本号,而是一行让人心头一紧的警告: “PHP Warning: ‘C:\windows\SYSTEM32\VCRUNTIME140.dll’ 14.38 is

- 1分钟前 0

-

正版软件

正版软件

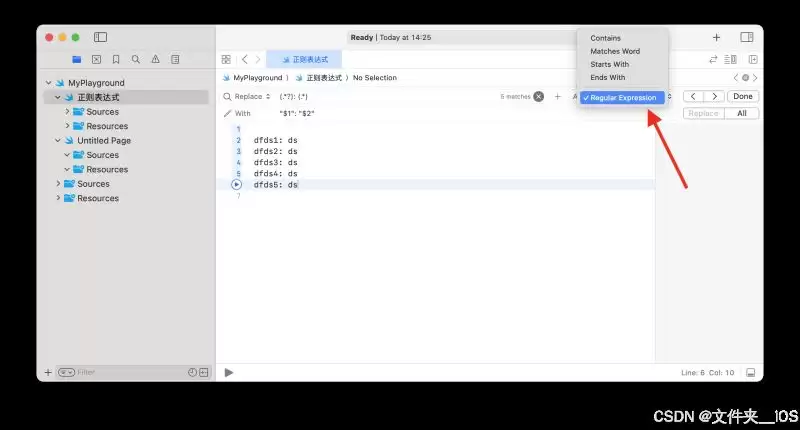

- Xcode 正则表达式实现查找替换功能

- 在Xcode中玩转正则表达式:让查找与替换“快准狠” 处理代码时,查找和替换几乎是每天的必修课。面对杂乱或格式不一的文本,简单字符串匹配常常力不从心。好在,正则表达式为我们提供了一柄“手术刀”——它能在复杂的文本中实现极为精准的模式匹配。如果你恰好是Xcode的重度用户,那么将正则表达式与Xcode

- 1分钟前 0

-

正版软件

正版软件

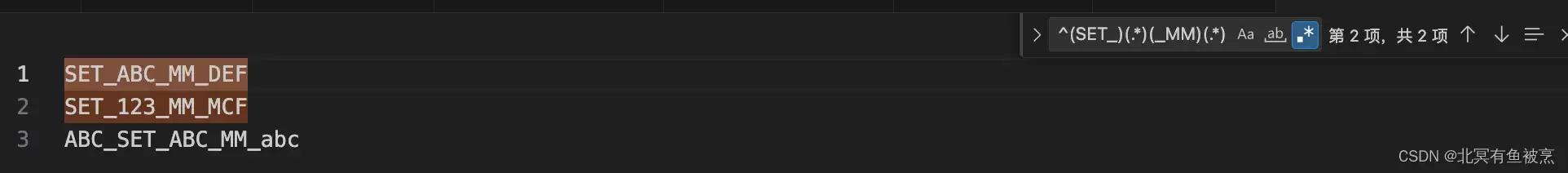

- VScode中使用正则表达式替换字符串的3个步骤分享

- 快速回忆点: 搜索: ^(SET_)(.*)(_MM)(.*)替换: set_$2_mm_$4 场景: 工作中,你是不是也遇到过这样的情况?想批量修改一堆代码或文本,用普通的查找替换吧,总会误伤友军;一个个手动改吧,又太费时间。 别急,咱们今天就拿两个典型的场景练练手,看看VSCode的正则表达式替

- 2分钟前 0

-

正版软件

正版软件

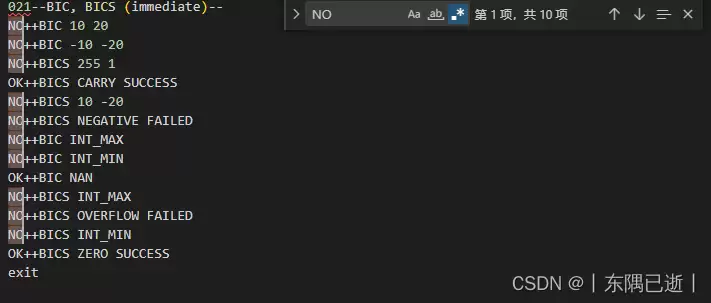

- VsCode中常用的一些正则表达式操作方法

- 在处理大量代码或文本数据时,你是否曾为批量查找和修改特定模式的内容而头疼?其实,Visual Studio Code内置的正则表达式搜索功能,正是解决这类问题的利器。用好它,能让你从繁琐的重复操作中彻底解放出来。 这篇文章将手把手带你掌握几个最实用、最能提升效率的正则搜索技巧,并且会持续更新补充。

- 2分钟前 0

-

正版软件

正版软件

- Notepad++使用正则表达式匹配的方法

- Notepad++ 使用正则表达式匹配 想打开查找功能?很简单,按下ctrl+F这个快捷键,查找对话框就弹出来了。 接下来,记得选中底部的“正则表达式”选项,就能开启你的模式匹配之旅了。 一、常见匹配 1、正则表达式匹配以某字符开头的这一行数据 表达式:(?:^|\n)字符位置.* 示例:(?:^|

- 2分钟前 0

最新发布

-

1

1

-

2

2

-

3

3

- C语言中\n是什么意思?换行转义字符详解

- 237天前

-

4

- 探析Spring Boot框架的优点和特色

- 553天前

-

5

- 深入比较PyCharm社区版和专业版的功能

- 491天前

-

6

- 专家观点:谷歌是否会继续支持Golang的探讨

- 467天前

-

7

7

- Python实战教程:批量转换多种音乐格式

- 1099天前

-

8

- 如何在在线答题中实现试卷的自动批改和自动评分

- 927天前

-

9

9

- 解决Python安装失败的问题

- 477天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00