用了多年的CPU-Z出事了!官方下载链接遭投毒

发布于2026-04-24 阅读(0)

发布于2026-04-24 阅读(0)

扫一扫,手机访问

当熟悉的工具不再安全:CPU-Z与HWMonitor官网下载链接遭劫持事件剖析

对于热衷于硬件监测与系统调试的玩家而言,CPU-Z和HWMonitor这两款工具,几乎可以称得上是“装机必备”。它们能精准识别处理器、主板、内存、显卡等核心硬件的详细参数与实时状态,是无数用户信赖的“硬件体检专家”。

然而,最近发生的一起安全事件,却给这份信赖蒙上了一层阴影。根据videocardz的报道,CPUID官方网站为这两款软件提供的下载链接,疑似遭到了入侵。攻击者将原本的官方安装包,替换成了携带恶意程序的文件。

恶意替换的蛛丝马迹

事件的端倪,首先出现在HWMonitor 1.63版本的更新上。这个于4月3日发布的版本,其通过官方通道下载到的安装文件,名称竟显示为“HWiNFO_Monitor_Setup.exe”——这完全不符合CPUID一贯的命名规则。更直接的警报来自Windows Defender,它直接将此文件标记为恶意软件。有用户在安装过程中,甚至看到了俄语界面的提示,这显然与官方软件的常规行为大相径庭。

进一步的调查揭示了问题根源。通常,CPUID官网产品页的下载按钮会指向其官方域名download.cpuid.com,而ZIP压缩包的下载链接则会解析至Cloudflare R2存储服务。但在此次事件中,被篡改的链接将用户重定向到了另一个不同的R2主机名,对应的文件名也异常。这一切都指向一个明确的结论:有人成功替换了官网下载链接背后的实际目标文件。

潜在的风险与官方应对

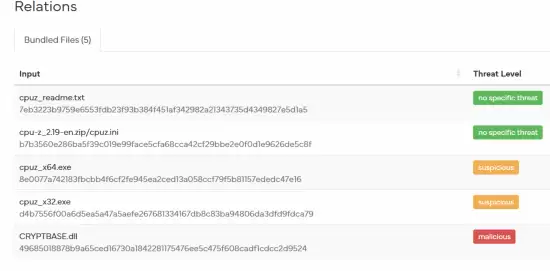

那么,这些恶意文件究竟有何危害?安全分析指出,被篡改的CPU-Z及HWMonitor安装包在执行时,会加载一个名为CRYPTBASE.dll的动态链接库。该文件内含被识别为“Gen:Variant.Tedy.913517”的木马程序。一旦中招,攻击者理论上能够取得整台计算机的控制权,后果不堪设想。

所幸,CPUID方面反应迅速。目前,其官方网站已经紧急关停,以便进行彻底的内部调查与安全修复。对于广大用户而言,这里有一个至关重要的提醒:如果你在近期曾从CPUID官网下载并安装了这两款工具,务必立即使用可靠的杀毒软件对系统进行一次完整的深度扫描,以排除系统被植入恶意木马的风险。

这起事件再次敲响了警钟:即便是我们日常使用、深信不疑的官方渠道和知名工具,也可能成为安全链条中最薄弱的一环。保持警惕,定期核查,是数字时代不可或缺的自保能力。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- “AI生成”是免责事由吗(金台锐评)

- 魏哲哲 当AI技术深度融入文娱、广告营销这些传统领域,一系列新的网络治理问题也随之浮出水面。技术本身是中立的,但它绝不能成为侵权的“挡箭牌”。只有确保技术在法治的边界内运行,全社会才能真正享受到技术发展带来的那份红利。 最近,北京互联网法院披露的两起新型案件,就为我们提供了颇具启示性的观察窗口。 一

- 12分钟前 0

-

正版软件

正版软件

- 赠爱奇艺小米影视会员年卡:小米电视 S Mini LED 2026 系列国补后 2634 元起预售

- 小米电视 S Mini LED 2026 系列开启预售:高配低价,还有年卡相送 关注电视市场的朋友,最近又有新选择了。小米电视 S Mini LED 2026 系列已经正式开启预售。这次的新品,不仅在画质和音效上堆料十足,价格策略也相当有冲击力。更吸引人的是,现在支付定金,还直接赠送价值428元的爱

- 13分钟前 0

-

正版软件

正版软件

- 三星Music Studio画境艺术音响正式上市,音艺共生解锁家居新“声”活

- 随着“耳朵经济”的持续升级,消费者在追求高品质音效的同时,也将需求延伸至居住空间美学与情感体验的双重追求,音响设备逐渐成为彰显生活方式的重要组成部分。4月13日,三星MusicStudio画境艺术音响系列新品正式开售,以兼具沉浸声场与艺术设计的产品体验,为当代家庭带来更具质感的听觉享受与空间表达。首

- 13分钟前 0

-

正版软件

正版软件

- 第五届全民阅读大会数字阅读论坛:咪咕数媒全民阅读·普惠阅读行动计划让好书触手可及

- 来源:环球网 4月20日,第五届全民阅读大会数字阅读论坛在江西南昌拉开帷幕。这场行业盛会,不仅集中展示了多项重磅成果,更清晰地勾勒出数字阅读未来的普惠化图景。 论坛现场,《2025年度中国数字阅读报告》正式发布,为行业提供了权威的数据参考。与此同时,中国移动咪咕公司联合国家图书馆启动了《中华传统文化

- 13分钟前 0

-

正版软件

正版软件

- 惠普公布2026款暗影精灵系列耳机产品线:云雀3、飓风3...

- 惠普暗影精灵系列耳机新品发布:云雀、飓风、阿尔法三大系列齐更新 惠普在今天的发布会上,一口气带来了多款暗影精灵系列耳机外设的更新。从入耳式到旗舰无线头戴式,产品线覆盖相当全面。 下面,我们就来详细梳理一下这几款新品。 云雀 3 / 云雀 3 加强版耳机 先来看入耳式设计的云雀3系列。这款耳机在佩戴稳

- 14分钟前 0

最新发布

-

1

1

- 在哪里可以找到手机相片收藏

- 517天前

-

2

2

- 详细解读I7-14650HX的性能评测数据

- 524天前

-

3

3

- 如何选择DP接口版本: 1.2还是1.4?

- 535天前

-

4

4

-

5

5

- 华为GT4和Watch4,哪个更好?

- 827天前

-

6

6

- 骁龙芯片的型号与天玑9400相当?

- 543天前

-

7

7

-

8

8

-

9

9

- 三星“约谈”联发科 A系列智能手机有望搭载其5G芯片

- 2321天前

相关推荐

- “AI生成”是免责事由吗(金台锐评)

- 赠爱奇艺小米影视会员年卡:小米电视 S Mini LED 2026 系列国补后 2634 元起预售

- 三星Music Studio画境艺术音响正式上市,音艺共生解锁家居新“声”活

- 第五届全民阅读大会数字阅读论坛:咪咕数媒全民阅读·普惠阅读行动计划让好书触手可及

- 惠普公布2026款暗影精灵系列耳机产品线:云雀3、飓风3...

- 汇顶科技推出触控+压力感应二合一触控板方案

- 42.8 万元起,长城旗下 2026 款坦克 700 Hi4-T/Hi4-Z 车型上市

- 机械革命 2026 款无界 14 笔记本上架:配 1200P 面板,Ultra5 226V + 16G + 512G 售 4299 元

- 全球6G技术与产业生态大会 | 高通李俨:低空经济的目标在于构建可信、可感知的3D空间

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00