显卡安全警报!经典攻击拿捏N卡:RTX 3060/A6000等已沦陷

发布于2026-04-26 阅读(0)

发布于2026-04-26 阅读(0)

扫一扫,手机访问

据报道,经典的Rowhammer攻击手法,已被研究者成功移植到现代GPU上

新的威胁悄然降临:GDDRHammer和GeForge这两种新攻击手段,直接把目标对准了显卡。它们利用GDDR6显存的位翻转漏洞,不仅能够破坏GPU自身的内存隔离,更危险的是一路渗透,最终访问到主机CPU的内存,让整台机器彻底沦陷。

原理依旧,目标转移

Rowhammer这个攻击思路其实并不新鲜。早在2014年就公之于众,核心原理说白了,就是通过高频率、反复地访问DRAM的同一行内存单元,产生电子干扰。这种干扰足以让相邻内存行的电荷状态失衡,导致本该是0的位变成1,或者1变成0,也就是所谓的“位翻转”。

而这次研究的新意,就在于把“战场”从传统的系统内存转移到了GPU显存上。攻击者持续不断地“锤击”GDDR6的特定内存行,直到旁边的行扛不住干扰,比特位发生了翻转。

关键的一跳:从GPU到CPU

那么,一次显存里的位翻转,怎么就演变成了全局安全危机呢?奥秘在于,如果这个翻转恰好发生在GPU的页表里——也就是GPU用来管理自身内存访问权限的核心映射表——事情的性质就变了。

攻击者可以借此篡改GPU的“内存视野”,将它对内存的访问重定向到原本隔离的主机CPU内存空间。这样一来,GPU与CPU之间那堵重要的安全隔离墙,就被打开了缺口。

影响范围:并非全军覆没

在公开的演示中,研究团队已经在GeForce RTX 3060和采用GDDR6显存的RTX A6000上成功实现了攻击。NVIDIA的安全公告也证实了RTX A6000受到影响。更有甚者,GDDRHammer的论文指出,他们测试的几乎所有RTX A6000显卡,在常规设置下依然存在漏洞。

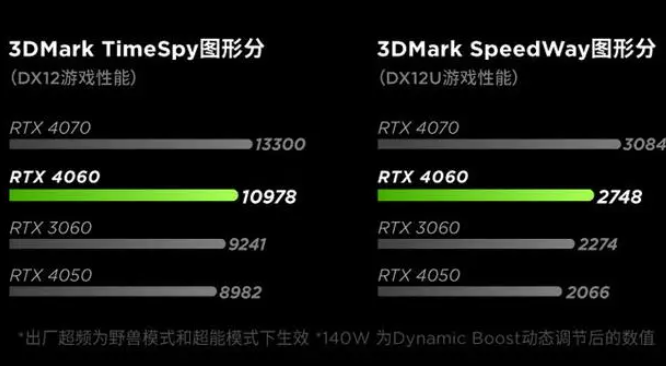

不过,倒也不用风声鹤唳。研究团队同步测试了RTX 3080、RTX 4060、RTX 4060 Ti以及RTX 5050,在这些显卡上均未观察到有效的位翻转现象。这背后有技术代际的原因:业界普遍认为,采用GDDR6X显存的显卡比GDDR6具备更强的抗干扰能力。而NVIDIA方面则表示,全新的GDDR7标准已经内置了片上ECC(错误检查和纠正)机制,这能间接缓解Rowhammer攻击。因此,目前RTX 50系列显卡尚未被确认受到影响。

缓解措施与代价

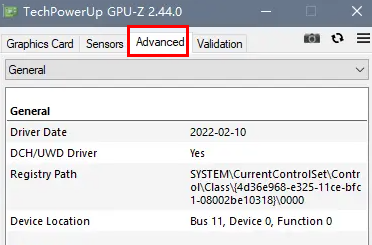

对于确定受影响的用户和专业场景,启用ECC功能是一个明确的缓解建议。但必须指出,天下没有免费的午餐。开启ECC会占用一部分显存作为纠错数据区,导致可用显存减少,同时也会引入轻微的性能开销。对于追求极致帧率的游戏玩家而言,这通常不被推荐作为常规的解决方案。

话说回来,这次研究更像是一次重要的预警。它清晰地揭示了一点:随着GPU能力的飞速提升和应用的日益广泛,其内存子系统也正在成为安全攻防的新前线。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- OPPO 卓世杰爆料 Find X9 Ultra 外置增距镜:行业最大进光总量,补齐移动影像“完全体”

- OPPO Find X9 Ultra 影像底牌全揭晓:内外双轨长焦,定义移动影像“完全体” 4月1日,OPPO Find系列产品负责人卓世杰在社交媒体上再度爆料,揭开了Find X9 Ultra外置增距镜套装的神秘面纱。结合此前已公布的4月21日OPPO x 哈苏影像新品联合发布会信息,不难看出,F

- 2小时前 22:57 0

-

正版软件

正版软件

- 苹果史上最大改款!疑似折叠iPhone实物图曝光

- iPhone Fold传闻再更新:被预言为史上最重要的iPhone改款 最近,知名苹果爆料人Mark Gurman有一个观点引发了广泛讨论:即将问世的iPhone Fold,其历史意义可能远超当年的iPhone 4,甚至盖过了开启全面屏时代的iPhone X,堪称苹果史上最具里程碑意义的改款机型。

- 2小时前 22:57 0

-

正版软件

正版软件

- 显卡还能这么修!RTX 4090弯曲:禁用显存通道残血复活

- 巴西维修专家巧手回春:两张RTX 4090的“复活”实录 最近显卡维修圈里有个挺有意思的事儿。来自巴西的两位GPU维修高手Jefferson Silva(网名Sidnelson)和Paulo Gomes,成功让两张“病症”各异的RTX 4090显卡重新点亮。他们用的法子,特别是其中一招——通过禁用显

- 2小时前 22:56 0

-

正版软件

正版软件

- 小米汽车慕尼黑设欧洲研发中心 2027年携YU7 GT进军欧洲高端市场

- 中国新能源汽车品牌小米近日在德国慕尼黑正式启用其欧洲研发中心,标志着这家科技企业向全球化战略迈出关键一步。该中心将聚焦高性能车型开发、高端设计语言构建及底盘动力学核心技术攻关,为2027年进军欧洲市场奠定技术基础。 消息显示,这座占地超过2000平方米的研发中心,已经迅速组建起一支约50人的专业团队

- 2小时前 22:53 0

-

正版软件

正版软件

- 恶意代码风险凸显 养“龙虾”时别随意提交密码等隐私资料

- 来源:央视新闻客户端 人工智能浪潮席卷而来,“龙虾”智能体以其功能多样、上手简单的特点,迅速赢得了大量用户的青睐。然而,便捷的背后,新的安全风险正在悄然滋生。近日,国家计算机病毒应急处理中心发布的一则监测预警,就为我们敲响了警钟:网络上流传的不少“龙虾”智能体技能包里,竟然暗藏恶意代码。这些“有毒”

- 2小时前 22:53 0

最新发布

-

1

1

- 在哪里可以找到手机相片收藏

- 519天前

-

2

2

- 详细解读I7-14650HX的性能评测数据

- 527天前

-

3

3

- 如何选择DP接口版本: 1.2还是1.4?

- 538天前

-

4

4

-

5

5

- 华为GT4和Watch4,哪个更好?

- 829天前

-

6

6

- 骁龙芯片的型号与天玑9400相当?

- 545天前

-

7

7

-

8

8

-

9

9

- 三星“约谈”联发科 A系列智能手机有望搭载其5G芯片

- 2323天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00