英伟达 RTX 3060 等显卡遭遇新型“锤击”威胁,黑客可接管你的电脑

发布于2026-04-26 阅读(0)

发布于2026-04-26 阅读(0)

扫一扫,手机访问

英伟达RTX 3060等显卡遭遇新型“锤击”威胁,黑客可接管你的电脑

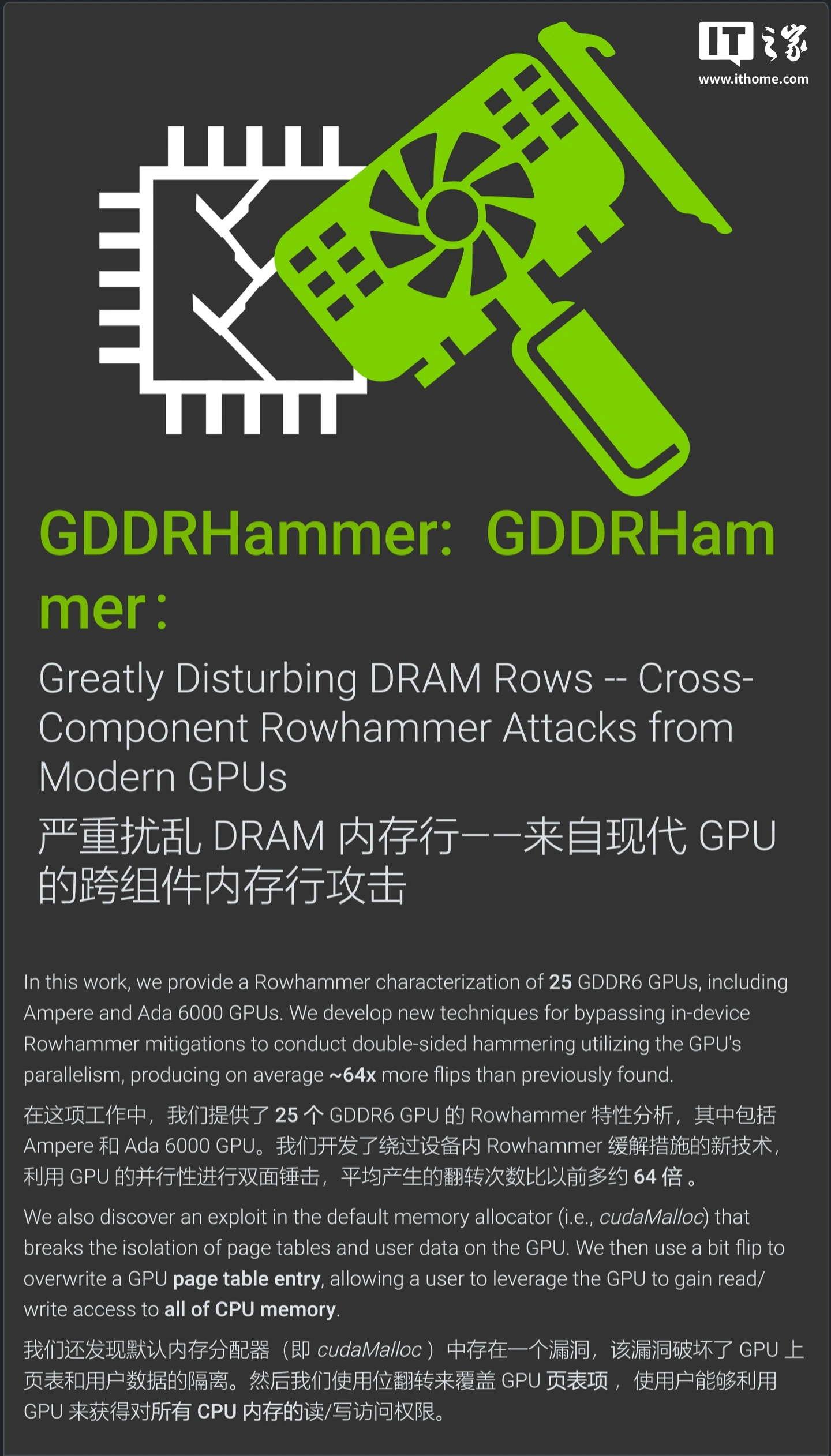

4月3日,科技媒体Ars Technica发布了一则引人关注的报道。报道称,研究人员新近发现了两种针对英伟达显卡的Rowhammer攻击方式。这两种攻击不仅成功突破了GPU显存的隔离防护,甚至能获取对CPU内存的完整读写权限,最终可能导致攻击者完全控制用户的电脑。

这并非Rowhammer攻击首次进入公众视野。事实上,早在2025年就有报道指出,英伟达为了防范此类攻击,曾推荐用户激活系统级的错误纠正码(ECC)缓解措施。这项技术通过添加冗余位来保持数据的完整性和准确性,算是一道防线。

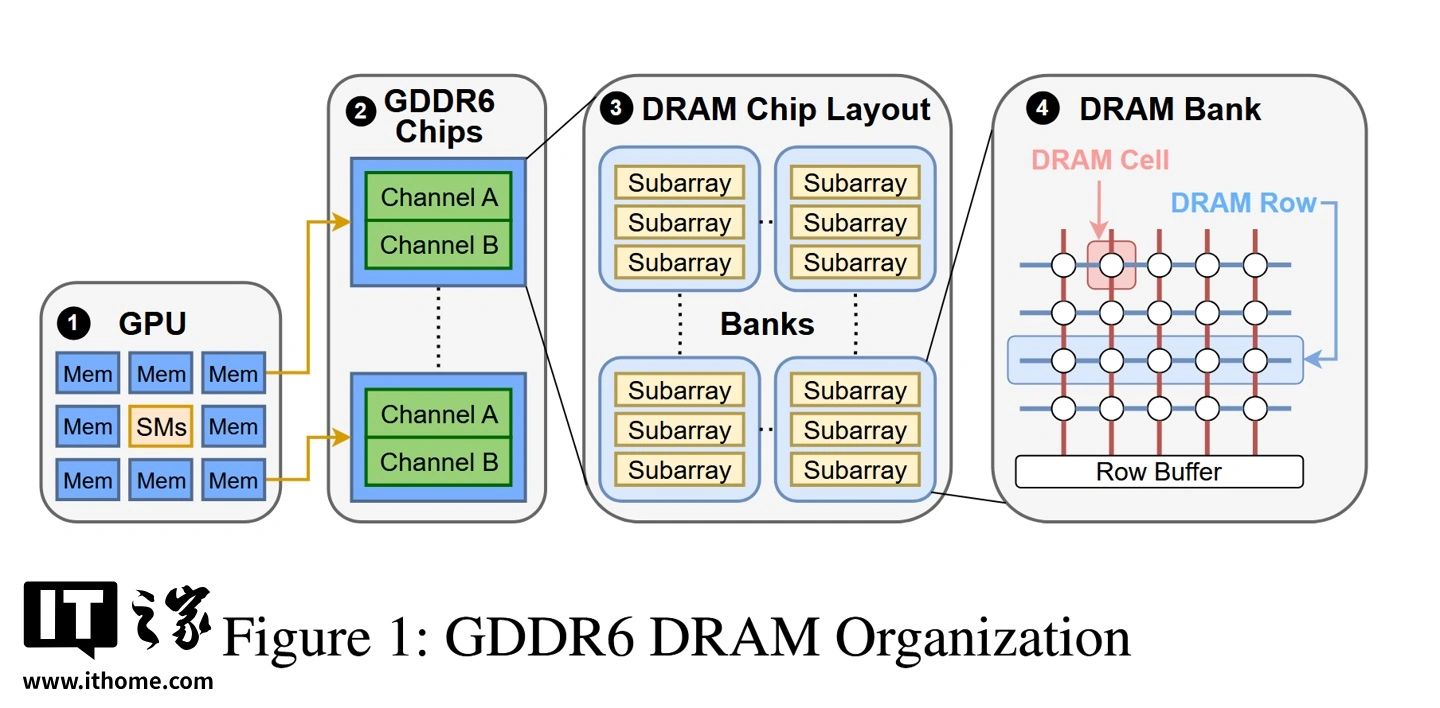

那么,什么是Rowhammer攻击呢?简单来说,它是一种通过高频、密集地访问显存特定区域,从而引发电扰动的手段。这种物理干扰会导致相邻数据位的状态在“1”和“0”之间意外翻转,进而改变显存中存储的信息。后果可能相当严重,从服务拒绝、数据损坏,到权限提升,甚至完全的系统沦陷。

Rowhammer的攻击史可以追溯到2014年。经过多年演进,它在2025年首次实现了对GPU显存的干扰,不过当时的攻击影响还比较有限,主要局限于干扰神经网络的输出结果。

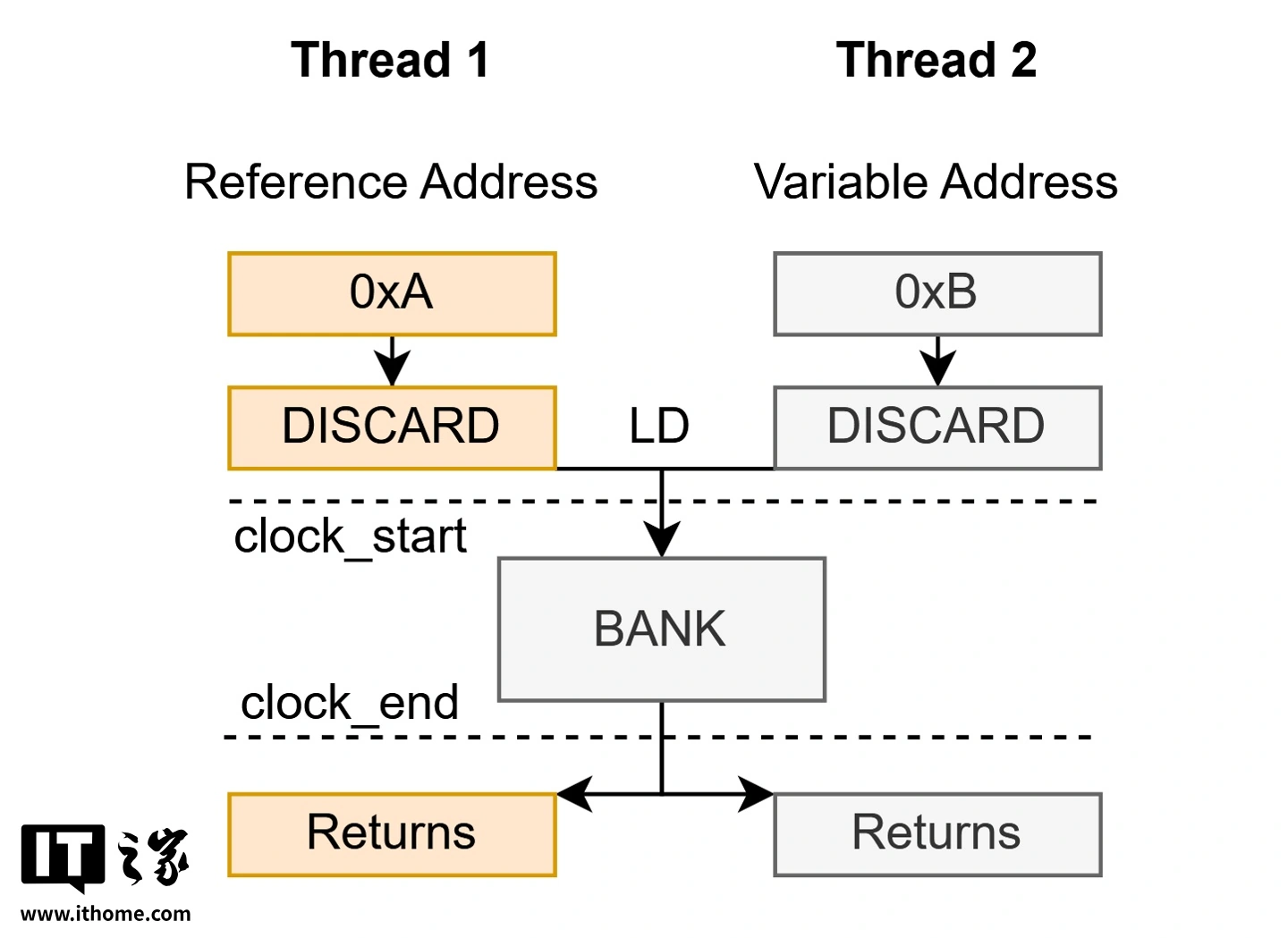

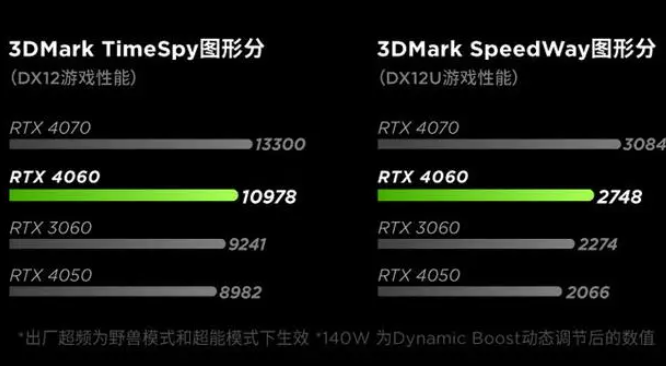

而这次,情况大不相同了。研究人员发现的两种新攻击被命名为GDDRHammer和GeForge。其中,GDDRHammer主要针对RTX 6000显卡,其攻击效率惊人——平均能在每个存储体引发129次位翻转,这个数字比去年的攻击手段提升了64倍。

GeForge攻击则更为活跃,它在RTX 3060上共计引发了1171次位翻转,在RTX 6000上也引发了202次。关键在于,这两种攻击都巧妙地运用了“内存按摩”(memory massaging)技术,绕过了英伟达驱动的保护机制,成功将页表引导至未受保护的区域。

这里需要解释一下,“内存按摩”技术通常指一种用于提高缓冲区溢出等漏洞利用成功率的手法。广义上,它也包含了对内存布局进行优化和整理的操作,目的是为攻击创造更有利的条件。

整个攻击链条的核心突破点,在于篡改GPU的页表映射。研究人员通过位翻转修改了关键的页表项,从而获得了对GPU显存的任意读写权限。这就像拿到了一把万能钥匙。随后,攻击者可以将指针指向CPU内存,最终实现了对主机物理内存的完全掌控。

面对新型威胁,英伟达方面建议用户参考其此前发布的安全指引。研究人员则指出了几条可能的缓解路径:启用BIOS中的IOMMU功能可以有效阻断此类攻击,但问题是该功能通常默认关闭,且开启后会带来一定的性能损耗。另一种方案是在GPU上启用ECC纠错码,但这同样存在性能开销。更棘手的是,部分Rowhammer攻击已经能够绕过ECC防护。

那么,哪些显卡受影响呢?根据现有的测试证据,GDDRHammer和GeForge攻击目前仅局限于采用Ampere架构的RTX 3060和RTX 6000显卡。值得庆幸的是,截至目前,还没有任何证据表明有黑客在真实世界中利用这两种新型攻击方式发起过实战攻击。这为厂商和用户留下了一个宝贵的应对窗口。

参考

GPU Memory Exploits

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- OPPO 卓世杰爆料 Find X9 Ultra 外置增距镜:行业最大进光总量,补齐移动影像“完全体”

- OPPO Find X9 Ultra 影像底牌全揭晓:内外双轨长焦,定义移动影像“完全体” 4月1日,OPPO Find系列产品负责人卓世杰在社交媒体上再度爆料,揭开了Find X9 Ultra外置增距镜套装的神秘面纱。结合此前已公布的4月21日OPPO x 哈苏影像新品联合发布会信息,不难看出,F

- 41分钟前 0

-

正版软件

正版软件

- 苹果史上最大改款!疑似折叠iPhone实物图曝光

- iPhone Fold传闻再更新:被预言为史上最重要的iPhone改款 最近,知名苹果爆料人Mark Gurman有一个观点引发了广泛讨论:即将问世的iPhone Fold,其历史意义可能远超当年的iPhone 4,甚至盖过了开启全面屏时代的iPhone X,堪称苹果史上最具里程碑意义的改款机型。

- 41分钟前 0

-

正版软件

正版软件

- 显卡还能这么修!RTX 4090弯曲:禁用显存通道残血复活

- 巴西维修专家巧手回春:两张RTX 4090的“复活”实录 最近显卡维修圈里有个挺有意思的事儿。来自巴西的两位GPU维修高手Jefferson Silva(网名Sidnelson)和Paulo Gomes,成功让两张“病症”各异的RTX 4090显卡重新点亮。他们用的法子,特别是其中一招——通过禁用显

- 42分钟前 0

-

正版软件

正版软件

- 小米汽车慕尼黑设欧洲研发中心 2027年携YU7 GT进军欧洲高端市场

- 中国新能源汽车品牌小米近日在德国慕尼黑正式启用其欧洲研发中心,标志着这家科技企业向全球化战略迈出关键一步。该中心将聚焦高性能车型开发、高端设计语言构建及底盘动力学核心技术攻关,为2027年进军欧洲市场奠定技术基础。 消息显示,这座占地超过2000平方米的研发中心,已经迅速组建起一支约50人的专业团队

- 45分钟前 0

-

正版软件

正版软件

- 恶意代码风险凸显 养“龙虾”时别随意提交密码等隐私资料

- 来源:央视新闻客户端 人工智能浪潮席卷而来,“龙虾”智能体以其功能多样、上手简单的特点,迅速赢得了大量用户的青睐。然而,便捷的背后,新的安全风险正在悄然滋生。近日,国家计算机病毒应急处理中心发布的一则监测预警,就为我们敲响了警钟:网络上流传的不少“龙虾”智能体技能包里,竟然暗藏恶意代码。这些“有毒”

- 45分钟前 0

最新发布

-

1

1

- 在哪里可以找到手机相片收藏

- 519天前

-

2

2

- 详细解读I7-14650HX的性能评测数据

- 526天前

-

3

3

- 如何选择DP接口版本: 1.2还是1.4?

- 537天前

-

4

4

-

5

5

- 华为GT4和Watch4,哪个更好?

- 829天前

-

6

6

- 骁龙芯片的型号与天玑9400相当?

- 545天前

-

7

7

-

8

8

-

9

9

- 三星“约谈”联发科 A系列智能手机有望搭载其5G芯片

- 2323天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00