Linux下使用TCPDump抓包教程 结合Wireshark分析网络协议【指南】

发布于2026-04-28 阅读(0)

发布于2026-04-28 阅读(0)

扫一扫,手机访问

Linux下使用TCPDump抓包教程 结合Wireshark分析网络协议【指南】

不加 -s 0 的抓包文件,基本等于白抓——HTTP header、TLS handshake、Modbus 功能码全被截断在前 68 字节里,你看到的只是个“半截包”。

必须加 -s 0,否则 payload 被砍掉就无法分析协议内容

tcpdump 默认只捕获每个包前 68 字节(snaplen),这对链路层诊断可能够用,但对应用层协议毫无意义:

- HTTP 请求行、header、body 全部丢失,Wireshark 里看不到

GET /api/v1或Content-Length - TLS ClientHello/ServerHello 被截断,无法判断协商的 cipher suite 或 SNI

- Modbus TCP ADU 中的功能码、数据地址、字节数可能落在 68 字节之后,直接看不到读写意图

- 即使加了

-A(ASCII 输出),也只会显示截断后的乱码或空行

正确做法是显式指定 -s 0,强制捕获完整帧。注意这不是“可选优化”,而是分析任何应用层协议的前提。

网卡选错,包根本不在那个接口上

常见错误是查到 eth0 就开抓,结果目标流量其实在 lo、br0 或 docker0 上:

- 本地服务调用(如

curl http://localhost:8080)必须用-i lo,物理网卡上完全没影 - BMC 与安卓卡通信若走桥接网络(如

br0),抓eth0会漏掉所有业务包 any接口能抓所有网卡,但不含链路层信息(如 VLAN tag、MAC 地址),Wireshark 里看不到 Ethernet II 头- 用

ip link show看哪些接口状态是UP,再用ss -tuln | grep :502确认 Modbus 连接实际绑定在哪块卡

过滤表达式写错,看起来在抓,其实什么也没捕到

BPF 过滤不是自然语言,缺一个逻辑词或括号位置不对,整个条件就失效:

host 192.168.1.100 port 502❌ 缺and,tcpdump 会忽略port 502,实际等价于host 192.168.1.100src host A and dst port 502✅ 明确方向:只抓 A 发给本机 502 端口的包(即 Modbus 请求)tcp[tcpflags] & tcp-syn != 0✅ 抓 SYN 包;写成tcp-syn不加引号或大小写错误会报语法错- 想抓响应包却用了

src port 502,结果只看到本机发出去的 reply,漏掉对端发来的 request

建议先不加过滤跑几秒:sudo tcpdump -i lo -s 0 -c 5,确认有包出来再加条件。

Wireshark 打开后看不到明文?别怪 tcpdump,先看协议是否加密

抓到的包在 Wireshark 里显示为 TCP segment of a reassembled PDU 或全是十六进制,不一定是抓包问题:

port 443抓到的是 TLS 流量,-A或 Follow TCP Stream 只能看到加密载荷,tcpdump 本身不也不解密- Modbus TCP 若走 TLS 封装(如 modbus-TCP-over-TLS),同样看不到功能码,得用密钥导入 Wireshark 才能解密

- HTTP 明文但 Wireshark 显示乱码?检查是否误用了

-X(hex+ascii 混排)而非-A(纯 ascii),或者包真被-s截断了 - Wireshark 默认不解析某些私有协议(如自定义二进制协议),需手动设置 Decode As → TCP port 60000 → your-protocol

最常被跳过的动作是:确认 -s 0 和网卡是否匹配。这两个点没踩准,后面所有分析都是在错误数据上打转。

本文转载于:https://www.php.cn/faq/2382842.html 如有侵犯,请联系zhengruancom@outlook.com删除。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- Win10右下角图标不折叠怎么设置

- Win10右下角图标如何设置不折叠? 你是不是也遇到过这种情况?电脑右下角的任务栏图标,总是悄无声息地“躲”进那个小箭头里,等发现微信有新消息或者网盘上传完成时,可能已经过去好一阵子了。没错,这个默认的折叠设计,本意是保持任务栏整洁,但对于需要实时关注通知的朋友来说,确实有点不方便。今天,我们就来彻

- 33分钟前 0

-

正版软件

正版软件

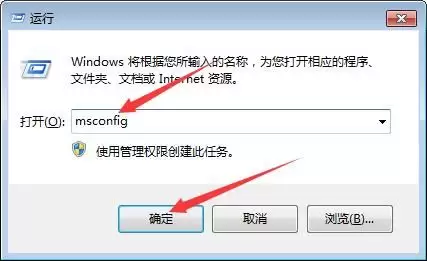

- Win10清理卸载残留软件

- Windows 10怎么清理卸载完的残留? 软件卸载后,那些残留文件和注册表项还在系统里“安营扎寨”,确实让人头疼。不过别担心,按照下面这套方法来操作,保证能把它们清理得干干净净。 Win10清理卸载残留软件方法 第一步,按下键盘上的快捷键组合 “Win + R”,这个操作会立刻调出“运行”对话框。

- 34分钟前 0

-

正版软件

正版软件

- Win10系统APPCRASH事件解决方法

- 如何解决Win10系统中的APPCRASH事件? 最近在后台收到一些朋友的咨询,反映遇到了APPCRASH错误弹窗。这确实是个挺恼人的问题——程序突然崩溃,工作进度中断,还常常让人摸不着头脑。那么,这个APPCRASH究竟是怎么回事?简单来说,它是Windows系统里应用程序崩溃时触发的错误报告事件

- 35分钟前 0

-

正版软件

正版软件

- Win10启用.NET框架3.5教程

- 如何安装Win10中的.NET Framework 3.5? 不少朋友在运行某些老软件或游戏时,可能会遇到一个提示:需要.NET Framework 3.5。这个在Win10里默认没有启用的功能,其实安装起来并不复杂。今天,我们就来一步步拆解这个启用过程。 Win10启用.NET Framework

- 35分钟前 0

-

正版软件

正版软件

- Win10连接投影仪无信号解决教程

- 如何解决连接Win10的投影仪不显示的问题? 用投影仪开会或者看电影,结果连上线却发现投影仪一片漆黑,电脑屏幕却好好的——这种尴尬场面,不少朋友都遇到过吧?别急,这通常不是硬件坏了,而是电脑上的显示设置需要“打个招呼”。今天,我们就来把这个问题彻底讲清楚。 Win10连接投影仪不显示的解决方法 连接

- 36分钟前 0

最新发布

-

1

1

- 《抖音》充值抖币官网入口

- 512天前

-

2

2

- 大麦网官网订票入口

- 407天前

-

3

3

- 直接点击打开漫蛙网页版

- 522天前

-

4

4

- 天堂漫画免费入口及最新观看链接

- 194天前

-

5

5

- 喵趣漫画官网

- 514天前

-

6

6

- B站免费入口长期可用指南

- 255天前

-

7

7

- 中国裁判文书网官网入口查询

- 182天前

-

8

8

- 次元城动漫官网入口

- 474天前

-

9

9

- 58动漫网入口及永久访问方法

- 139天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00