Linux下使用History命令记录执行时间 增强审计功能

发布于2026-04-28 阅读(0)

发布于2026-04-28 阅读(0)

扫一扫,手机访问

Linux下使用History命令记录执行时间 增强审计功能

如何让 history 命令显示执行时间

默认情况下,history 命令的输出就像一本没有页码的流水账,只告诉你“做了什么”,却不知道“何时做的”。这在需要追溯问题或进行安全审计时,无疑是个大的麻烦。问题的关键,就在于一个叫做 HISTTIMEFORMAT 的环境变量。

简单来说,这个变量就是用来定义时间戳格式的。但这里有个关键点:它必须在你的 shell 会话启动时就生效,否则就白忙活了。所以,最稳妥的做法是把它写进 shell 的启动配置文件里。

具体怎么操作?可以遵循下面这几步:

- 打开你的用户主目录下的

~/.bashrc文件,在末尾加上这么一行:export HISTTIMEFORMAT="%Y-%m-%d %H:%M:%S "

- 保存后,别忘了运行

source ~/.bashrc让配置立即生效。注意,格式字符串末尾那个空格很重要,它能确保时间和后面的命令之间有个清晰的分隔。 - 完成之后,新打开的终端里,

history命令输出的每一条记录前面,都会带上完整的“年-月-日 时:分:秒”了。 - 不过,这里有个常见的误解需要澄清:这个设置只对之后新执行的命令生效。那些已经躺在历史记录里的“老命令”,是不会被自动补上时间的。

HISTTIMEFORMAT 格式写错导致时间不显示或乱码

配置了却没看到时间?别急,大概率是格式字符串写“飘”了。漏掉引号、用错了转义符,或者格式符本身不合法,都会导致 bash 静默地忽略掉整个时间字段——看起来就跟没设置一样。

遇到这种情况,可以从下面几个方向排查:

- 检查引号:直接写

export HISTTIMEFORMAT=%F %T可能会导致时间不显示。正确的做法是用双引号包裹起来:export HISTTIMEFORMAT="%F %T "。 - 记住几个靠谱的格式:

"%Y-%m-%d %H:%M:%S "(最推荐,清晰明了)、"%F %T "(这是前者的简写形式,效果一样)。 - 尽量避免使用

%s(Unix 时间戳),一方面某些老版本的 bash 可能不支持,另一方面那一串数字对肉眼来说可读性太差。 - 快速验证:执行一下

echo $HISTTIMEFORMAT,看看输出的字符串是不是跟你预期的一模一样。

为什么 root 用户的历史时间没记录,或不同用户时间格式不一致

这个问题其实道出了 Linux 多用户环境配置的一个核心:HISTTIMEFORMAT 是每个 shell 进程私有的环境变量。你只改了自己的 ~/.bashrc,那当然只有你自己受益。root 用户有自己独立的配置文件路径,系统级的配置也可能被用户级的设置覆盖。

想让所有用户(包括 root)都统一格式?得这么办:

- 全局生效:把

export HISTTIMEFORMAT=...这行配置,放到/etc/profile这个系统级的配置文件里,而不是某个用户的~/.bashrc。 - 注意 root 的登录方式:使用

su命令切换到 root 时,如果没加那个横杠(su -),是不会加载新用户的环境配置(包括/etc/profile)的。所以,要么用su -,要么直接去编辑/root/.bashrc。 - 检查配置冲突:有时候时间不显示,不是因为没配,而是因为别的地方又把它配成了空值(比如

HISTTIMEFORMAT=),把之前的设置给覆盖了。 - 认清局限:通过 SSH 执行单条命令(如

ssh user@host command)时,启动的可能是一个非登录 shell,导致配置文件不执行。在这种场景下,依赖history做审计是不可靠的,必须借助更底层的机制。

仅靠 history 时间戳不能替代真实审计

话说回来,给 history 加上时间戳,顶多算是“锦上添花”,绝不能当作“雪中送炭”。必须清醒地认识到:history 本质上只是 shell 提供的一个便利功能,它记录在内存和文件里,而这些东西,用户自己都有能力去修改、清空甚至彻底禁用。

一个熟练的用户,完全可以通过 history -c 清空记录,或者用 unset HISTFILE 让本次会话不留痕。更极端一点,他可以直接输入命令的绝对路径(如 /bin/rm)来绕过 history 的记录。所以,history 反映的只是“用户输入了什么”,而非“系统实际执行了什么”。

因此,在真正严肃的审计场景下,必须多管齐下:

- 启用内核级的审计框架,如

auditd,并配置规则监控关键程序的执行(比如/bin/rm,/usr/bin/sudo)。 - 给历史记录文件(

~/.bash_history)加上只读属性(chattr +a),防止被轻易截断覆盖,但这依然防不住文件被删除。 - 实施日志集中化:使用

rsyslog等工具,定期将各个用户的.bash_history文件推送到远程的日志服务器上,并注意传输过程中的权限和加密。 - 最后要明白,即便

history里记录了时间,这个时间本身也是可以伪造的(通过修改系统时间),历史记录文件的修改时间(mtime)同样不可信。它只能作为辅助线索,不能成为证据链的终点。

免责声明:正软商城发布此文仅为传递信息,不代表正软商城认同其观点或证实其描述。

产品推荐

-

售后无忧

立即购买>- DAEMON Tools Lite 10【序列号终身授权 + 中文版 + Win】

-

¥150.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Ultra 5【序列号终身授权 + 中文版 + Win】

-

¥198.00

office旗舰店

-

售后无忧

立即购买>- DAEMON Tools Pro 8【序列号终身授权 + 中文版 + Win】

-

¥189.00

office旗舰店

-

售后无忧

立即购买>- CorelDRAW X8 简体中文【标准版 + Win】

-

¥1788.00

office旗舰店

-

正版软件

正版软件

- Win10右下角图标不折叠怎么设置

- Win10右下角图标如何设置不折叠? 你是不是也遇到过这种情况?电脑右下角的任务栏图标,总是悄无声息地“躲”进那个小箭头里,等发现微信有新消息或者网盘上传完成时,可能已经过去好一阵子了。没错,这个默认的折叠设计,本意是保持任务栏整洁,但对于需要实时关注通知的朋友来说,确实有点不方便。今天,我们就来彻

- 34分钟前 0

-

正版软件

正版软件

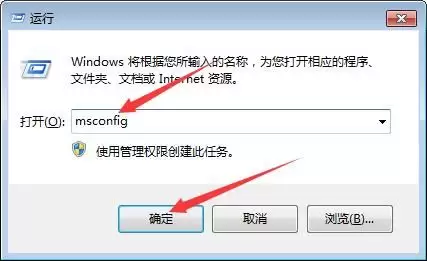

- Win10清理卸载残留软件

- Windows 10怎么清理卸载完的残留? 软件卸载后,那些残留文件和注册表项还在系统里“安营扎寨”,确实让人头疼。不过别担心,按照下面这套方法来操作,保证能把它们清理得干干净净。 Win10清理卸载残留软件方法 第一步,按下键盘上的快捷键组合 “Win + R”,这个操作会立刻调出“运行”对话框。

- 35分钟前 0

-

正版软件

正版软件

- Win10系统APPCRASH事件解决方法

- 如何解决Win10系统中的APPCRASH事件? 最近在后台收到一些朋友的咨询,反映遇到了APPCRASH错误弹窗。这确实是个挺恼人的问题——程序突然崩溃,工作进度中断,还常常让人摸不着头脑。那么,这个APPCRASH究竟是怎么回事?简单来说,它是Windows系统里应用程序崩溃时触发的错误报告事件

- 36分钟前 0

-

正版软件

正版软件

- Win10启用.NET框架3.5教程

- 如何安装Win10中的.NET Framework 3.5? 不少朋友在运行某些老软件或游戏时,可能会遇到一个提示:需要.NET Framework 3.5。这个在Win10里默认没有启用的功能,其实安装起来并不复杂。今天,我们就来一步步拆解这个启用过程。 Win10启用.NET Framework

- 36分钟前 0

-

正版软件

正版软件

- Win10连接投影仪无信号解决教程

- 如何解决连接Win10的投影仪不显示的问题? 用投影仪开会或者看电影,结果连上线却发现投影仪一片漆黑,电脑屏幕却好好的——这种尴尬场面,不少朋友都遇到过吧?别急,这通常不是硬件坏了,而是电脑上的显示设置需要“打个招呼”。今天,我们就来把这个问题彻底讲清楚。 Win10连接投影仪不显示的解决方法 连接

- 36分钟前 0

最新发布

-

1

1

- 《抖音》充值抖币官网入口

- 512天前

-

2

2

- 大麦网官网订票入口

- 407天前

-

3

3

- 直接点击打开漫蛙网页版

- 522天前

-

4

4

- 天堂漫画免费入口及最新观看链接

- 194天前

-

5

5

- 喵趣漫画官网

- 514天前

-

6

6

- B站免费入口长期可用指南

- 255天前

-

7

7

- 中国裁判文书网官网入口查询

- 182天前

-

8

8

- 次元城动漫官网入口

- 474天前

-

9

9

- 58动漫网入口及永久访问方法

- 139天前

相关推荐

热门关注

-

- Xshell 6 简体中文

- ¥899.00-¥1149.00

-

- DaVinci Resolve Studio 16 简体中文

- ¥2550.00-¥2550.00

-

- Camtasia 2019 简体中文

- ¥689.00-¥689.00

-

- Luminar 3 简体中文

- ¥288.00-¥288.00

-

- Apowersoft 录屏王 简体中文

- ¥129.00-¥339.00